最新发布第4页

排序

使用 xp_cmdshell 将基于时间的 SQL 注入升级为 RCE

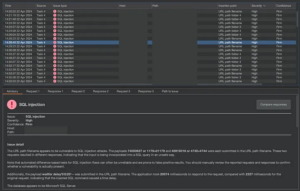

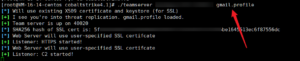

简单记录一下我们利用 xp_cmdshell 和 PowerShell 编码命令从 SQL 注入获取 RCE 的发现 1.Burpsuite扫描结果 这一切都始于 Burpsuite 扫描的结果,该结果在 上显示了 SQL 注入警报/download/123...

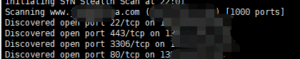

靶场学习 – 自建三层内网靶场

自建内网靶场 https://github.com/yangzongzhuan/RuoYi/releases ruoyi-admintargetclassesapplication-druid.yml 修改数据库账号密码 idea 编译生成适配环境的 jar 包 数据库配置推荐:mysql5+...

【红队战法】多角度钓鱼

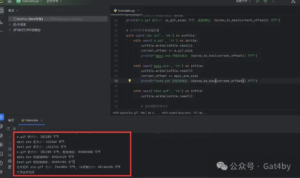

制作lnk上线技巧 思路 1.将.gif后缀图片,木马exe、xx.pdf按偏移量写入进一个gif图片中,这里合成为pic.gif 2.使用lnk链接wscript指向执行pic.gif按偏移量取出木马exe、xx.pdf先后执行。 3.钓鱼...

PDF 上传导致存储的 XSS [ProtonMail 安全电子邮件]

在 PDF 文件中进行注入,如果网站没有进行必要的检查,我们就有一个存储的 XSS 漏洞。网上搜索没找到简单的XSS PDF。所以我决定实现一个 JavaScript 。此 JavaScript 将 JavaScript 代码嵌入到 ...

漏洞复现 – CVE-2022-1388 F5 BIG-IP RCE

漏洞原理 hop-by-hop 逐跳,当在请求中遇到这些 header 头,逐跳会进行处理不让其转发至下一跳,比如 Connection: close,abc 在传输过程中,会把 abc 会从原始请求中删除,可以利用此特性进行 ...

![PDF 上传导致存储的 XSS [ProtonMail 安全电子邮件]-XSS博客](https://xsx.tw/wp-content/uploads/2024/05/d2b5ca33bd20240508235435-274x300.png)