排序

靶场学习 – 自建三层内网靶场

自建内网靶场 https://github.com/yangzongzhuan/RuoYi/releases ruoyi-admintargetclassesapplication-druid.yml 修改数据库账号密码 idea 编译生成适配环境的 jar 包 数据库配置推荐:mysql5+...

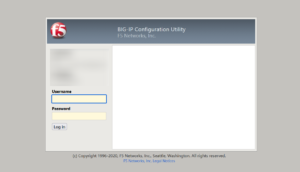

漏洞复现 – CVE-2022-1388 F5 BIG-IP RCE

漏洞原理 hop-by-hop 逐跳,当在请求中遇到这些 header 头,逐跳会进行处理不让其转发至下一跳,比如 Connection: close,abc 在传输过程中,会把 abc 会从原始请求中删除,可以利用此特性进行 ...

某次重要攻防演练细节打点到攻陷内网分享

01成果概述 外网打点,先拿到JeecgBoot权限,再骚操作对若依系统GetShell 获取到某某有限公司多个主机权限和后台权限 后台权限:10.0.***.**:8848/nacos/#/ 10.0.***.***(服务器权限) 10.0.**...

cobaltstrike加载插件中文乱码解决

前言 Windows下使用cs加载各种插件遇到乱码,可以用下面命令指定编码打开客户端解决。 java -Dfile.encoding=utf-8 -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -Xms512M ...

SQL注入绕过安全狗V4.0(Apache)及POC利用

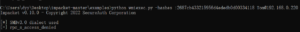

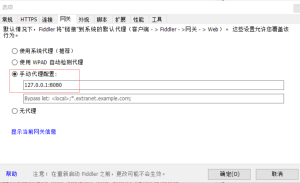

0x01 资源准备: python3.7:python-3.7.4-amd64.exe 安全狗安装包:safedogwzApache.exe (截至10月2号官网上下的apche v4.0最新版) phpStutdy集成环境:phpStudy_64.7z 0x02 环境准备: pyth...

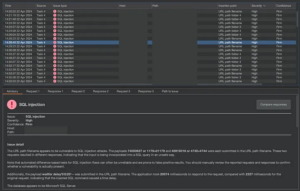

使用 xp_cmdshell 将基于时间的 SQL 注入升级为 RCE

简单记录一下我们利用 xp_cmdshell 和 PowerShell 编码命令从 SQL 注入获取 RCE 的发现 1.Burpsuite扫描结果 这一切都始于 Burpsuite 扫描的结果,该结果在 上显示了 SQL 注入警报/download/123...

从 js map 泄露到接管 OSS 对象存储

现在 OSS 对象存储应用广泛,但开发者安全意识普遍较低,方便之余的同时也会随之带来一些安全风险。虽然本文的场景不是那种 APP 或者源码里面硬编码泄露的 AK 和 SK ,敏感信息虽然都放在了后端...

PDF 上传导致存储的 XSS [ProtonMail 安全电子邮件]

在 PDF 文件中进行注入,如果网站没有进行必要的检查,我们就有一个存储的 XSS 漏洞。网上搜索没找到简单的XSS PDF。所以我决定实现一个 JavaScript 。此 JavaScript 将 JavaScript 代码嵌入到 ...

红队技术 – 各端口横向移动方法

135 端口 执行命令 python wmiexec-pro.py administrator:[email protected] exec-command -command 'whoami' -with-output python wmiexec-pro.py -hashes :5571e12eef026de606df1ff9...

![PDF 上传导致存储的 XSS [ProtonMail 安全电子邮件]-XSS博客](https://xsx.tw/wp-content/uploads/2024/05/d2b5ca33bd20240508235435-274x300.png)