最新发布第26页

排序

哈希传递攻击总结

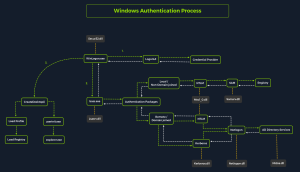

一、简介 本文为对哈希传递攻击手法的补充。 前文:传送门 NTLM 认证流程 二、哈希提取 2.1 mimikatz 提取哈希输入到hash.txt文件中 mimikatz.exe privilege::debug 'sekurlsa::logonpasswords...

骚操作实现XSS平台图片探测功能

相信大家看了上面XSS找后台的案例,应该已经明白大致的思路了,就是通过模拟图片,然后获取来路而已。那么如何实现?有的朋友说把JPG以PHP方式执行,其实这样很不安全。 思路:首先可以建立一个...

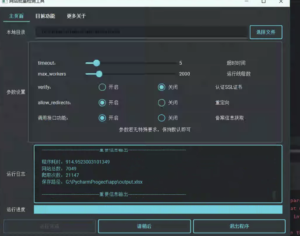

苕皮期间~用友Nday漏洞(附EXP)

0x01 前言 用友U8-CRM是企业利用信息技术,是一项商业策略,它通过依据市场细分组织企业资源、培养以客户为中心的经营行为、执行以客户为中心的业务流程等手段来优化企业的客户满意度和获...

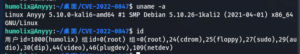

DirtyPipe-Linux内核提权漏洞 CVE-2022-0847

关于 CVE-2022-0847-DirtyPipe-Exploit CVE-2022-0847 是存在于 Linux内核 5.8 及之后版本中的本地提权漏洞。攻击者通过利用此漏洞,可覆盖重写任意可读文件中的数据,从而可将普通权限的用户提...

GeoServer 远程代码执行漏洞 CVE-2024-36401 POC

漏洞描述 GeoServer 是 OpenGIS Web 服务器规范的 J2EE 实现,利用 GeoServer 可以方便的发布地图数据,允许用户对特征数据进行更新、删除、插入操作。 在GeoServer 2.25.1, 2.24.3, 2.23.5版...

爆火的AI一键换装软件! 只需2步,效果杠杠的!!完全免费开源,IDM-VTON :更衣更强、更容易!

AI 换装 软件下载:https://xsx.tw/ai/4145/A I视频换脸 软件:https://xsx.tw/xss/4153/

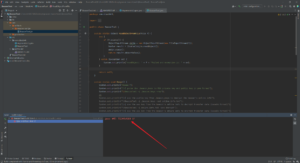

Java 学习 – 如何编译适配 java 版本的 jar 包

如何编译适配 java 版本的 jar 包 在日常浏览 github 社区的过程中,会碰到一些好用的 java 项目,但作者往往只提供源码或与本地 jdk 不适配的 jar 包,这时候可以自行进行编译 打开项目 build...

一条命令永久激活 Windows 及 Office 重装自动激活

这几天我在网上闲逛的时候,发现了这一个激活项目,自己测试了一下感觉不错,我给大家分享一下 采用硬件激活的方式,重装系统之后,联网也会自动激活 激活方式可选 硬件永久激活 Windows Ohook ...

金山wps恶意文件执行复现,附poc

0x01 漏洞描述 WPS Office for windows的内置浏览界存在逻辑漏洞,攻击者可以利用该漏洞专门构造出恶意文档,受害者打开该文档并点击文档中的URL链接或包舍了超级链接的图片时,存在漏洞...