最新发布第26页

排序

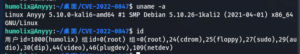

入侵Android手机

在数字时代,移动电话已成为我们日常生活中不可或缺的一部分,充当个人助理、通信设备和互联网网关。然而,它们提供的便利也伴随着安全漏洞的风险。 什么是手机黑客?这是指未经授权的访问、操...

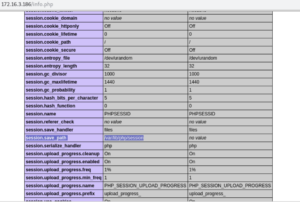

利用分块传输吊打所有WAF

技巧1 使用注释扰乱分块数据包 一些如Imperva、360等比较好的WAF已经对Transfer-Encoding的分块传输做了处理,可以把分块组合成完整的HTTP数据包,这时直接使用常规的分块传输方法尝试绕过的话...

Telegram Sender Pro v8.8.9.1 完全激活

Telegram Sender Pro 完全激活 https://www.dr-farfar.com/telegram-sender-pro/ 免费软件可 直接从您的 PC发送批量 Telegram 消息最佳 Telegram 营销和发件人工具 Telegram Sender ...

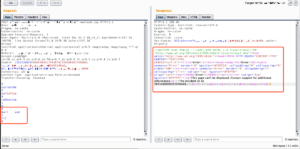

201-A12-文件包含漏洞(下)

一、PHP 中文件包含函数有以下四种: require() require_once() include() include_once() PHP复制 include 和 require 区别主要是,include 在包含的过程中如果出现错误,会抛出一个警告,程序...

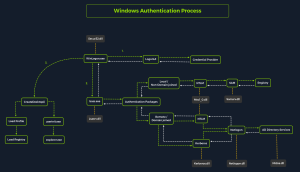

哈希传递攻击总结

一、简介 本文为对哈希传递攻击手法的补充。 前文:传送门 NTLM 认证流程 二、哈希提取 2.1 mimikatz 提取哈希输入到hash.txt文件中 mimikatz.exe privilege::debug 'sekurlsa::logonpasswords...

骚操作实现XSS平台图片探测功能

相信大家看了上面XSS找后台的案例,应该已经明白大致的思路了,就是通过模拟图片,然后获取来路而已。那么如何实现?有的朋友说把JPG以PHP方式执行,其实这样很不安全。 思路:首先可以建立一个...

苕皮期间~用友Nday漏洞(附EXP)

0x01 前言 用友U8-CRM是企业利用信息技术,是一项商业策略,它通过依据市场细分组织企业资源、培养以客户为中心的经营行为、执行以客户为中心的业务流程等手段来优化企业的客户满意度和获...

爆火的AI一键换装软件! 只需2步,效果杠杠的!!完全免费开源,IDM-VTON :更衣更强、更容易!

AI 换装 软件下载:https://xsx.tw/ai/4145/A I视频换脸 软件:https://xsx.tw/xss/4153/