2024年05月的文章 第4页

社会工程 — 使用社会工程工具包 (SET) 进行网络钓鱼

免责声明!!! 本演示使用社会工程工具包 (SET) 工具仅用于教育目的。目的是提高人们对恶意行为者实施网络钓鱼攻击所采用技术的认识,并教育参与者如何识别和减轻此类威胁。 请参与者注意,未...

入侵Android手机

在数字时代,移动电话已成为我们日常生活中不可或缺的一部分,充当个人助理、通信设备和互联网网关。然而,它们提供的便利也伴随着安全漏洞的风险。 什么是手机黑客?这是指未经授权的访问、操...

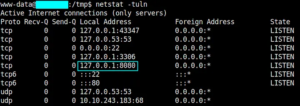

隧道和端口转发

讲故事的时间; 假设您刚刚入侵了一台机器,在内部枚举它时,您发现它正在运行一个在端口 8080 上托管的内部 127.0.0.1 的 Web 服务器。 发现目标主机内部的其他侦听服务。 这里的问题是我们无法...

大规模狩猎XSS漏洞

在本文中,我想介绍如何在短时间内有效地检查数千个端点是否存在潜在的跨站点脚本漏洞。所提出的技术可以完全自动化(尽管我确实建议进行一些手动数据过滤以节省服务器资源)。该蓝图可用于增强...

我是如何入侵荷兰政府:利用图像进行远程代码执行

动机: 在一次安全会议上,我发现一个人穿着一件 T 恤,上面写着“我黑了荷兰政府,我得到的只是这件糟糕的 T 恤。” ” 出于好奇,我走近他询问他是如何得到它的。我决心要得到那件很酷的...

某次重要攻防演练细节打点到攻陷内网分享

01成果概述 外网打点,先拿到JeecgBoot权限,再骚操作对若依系统GetShell 获取到某某有限公司多个主机权限和后台权限 后台权限:10.0.***.**:8848/nacos/#/ 10.0.***.***(服务器权限) 10.0.**...

webshell静态免杀的一些思路

1.静态查杀绕过原理 顾名思义静态查杀就是杀软会检查webshell文件的内容,提取的文件特征将与已知的恶意模式进行比对。这些恶意模式可以是已知的病毒特征、恶意软件代码片段等。比如正则表达式...

记一次Oracle注入漏洞提权的艰难过程

Part1 前言 大家好,我是ABC_123。前不久遇到一个Oracle注入漏洞,是搜索型的盲注漏洞,只能用折半法一个字符一个字符的猜解数据,使用sqlmap可以直接跑出来,经过判断是DBA权限。...

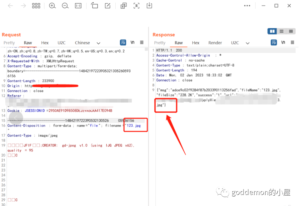

API接口测试二

一 WSDL 类 WSDL 描述 Web 服务的公共接口。这是一个基于 XML 的关于如何与 Web 服务通讯和使用的服务描述;也就是描述与目录中列出的 Web 服务进行交互时需要绑定的协议和信息格式。通常采用抽...

三个bypass案例分享

案例1 文件上传 waf bypass内容校验+后缀校验 已具备条件:上传处可上传任意类型的文件,但是平台存在waf,直接上传会被拦截 bypass后缀校验 利用原理: 利用服务器解析rfc和waf解析rfc的...