排序

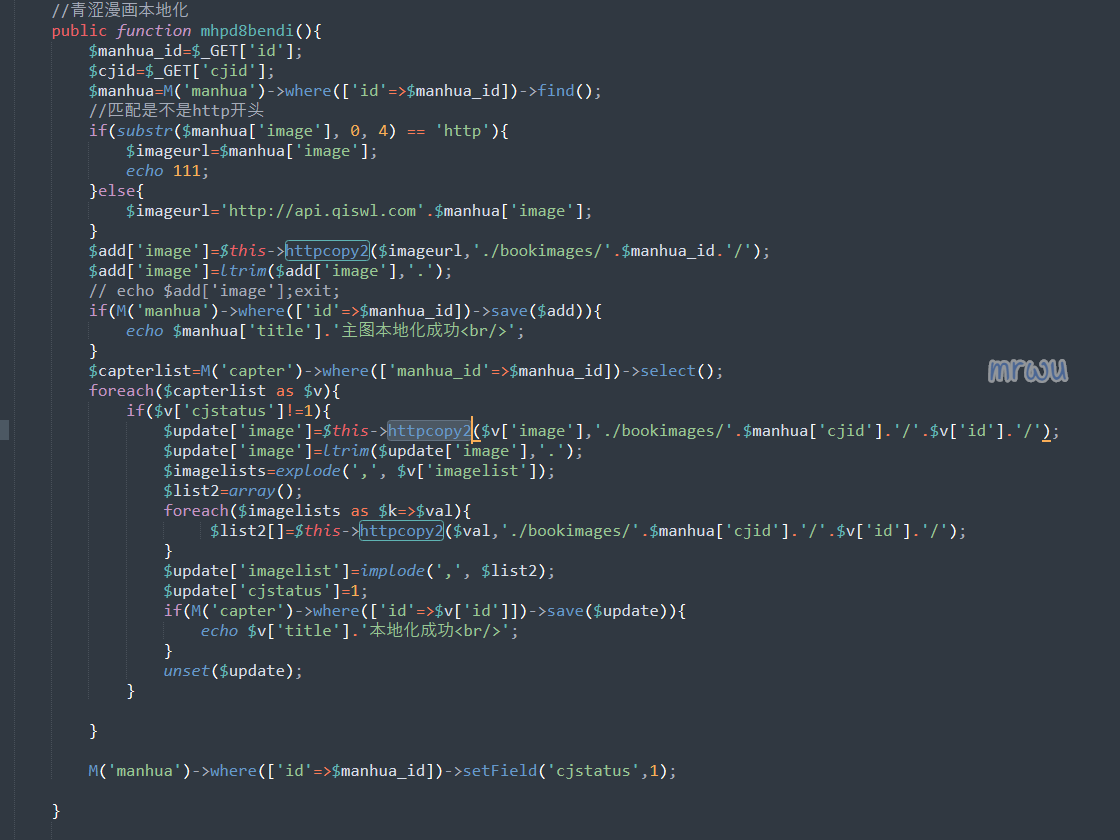

对某色情漫画的一次渗透

黑盒发现注入点 本以为渗透能很快结束,结果发现admin密码解不开,注入点非root,这样的话,拿到个注入点毫无卵用啊.... 后面根据特征搜索,发现存在三四千个同源站,然后写了个批量脚本批量跑...

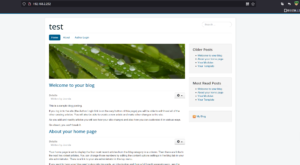

靶场学习 – 从 joomla 到拿下域控

访问网站主页,是一个博客网站 常规的目录扫描 这里发现一个疑似后台地址,访问 http://192.168.2.252/administrator/ 为 joomla 站点,印象中记得有 rce 的漏洞,上网寻找相关脚本进行利...

获取k8s的Cluster Admin权限后的横向节点与持久化探索

前言 通常在红蓝对抗中,我们可能会通过各种方法如弱口令、sql注入、web应用漏洞导致的RCE等等方法获得服务器的权限;在当前云原生迅猛发展的时代,这台服务器很可能是一个容器,在后续的后渗透...

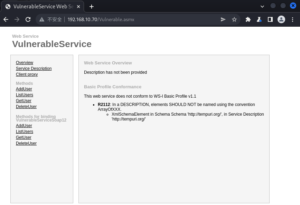

API 接口测试

一、API 接口介绍 1.1 RPC(远程过程调用) 远程过程调用(英语:Remote Procedure Call,缩写为 RPC)是一个计算机通信协议。该协议允许运行于一台计算机的程序调用另一台计算机的子程序,而程...

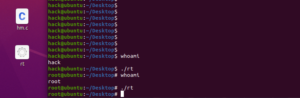

权限维持 – Linux 后门

d 在我们攻防当中,常常会碰到 linux 机器,拿到之后为了避免发现 低权限升高权限 创建一个 c 文件 #include <stdio.h> int main() { setuid(0); system('/bin/bash'); return 0; } #include...

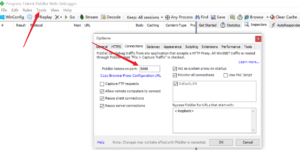

日常技巧 – 抓取 jar 包 payload 数据

fiddler 设置 Connections 端口为 8888 代理设置为 burp 监听的 127.0.0.1:8080 java -DproxySet=true -DproxyHost=localhost -DproxyPort=8888 -jar yonyouNC_unserialize_tool.jar

Atlassian Confluence 远程代码执行/CVE-2022-26134复现,附EXP

0x01 漏洞描述 近日,Atlassian官方发布了Confluence Server和Data Center OGNL 注入漏洞(CVE-2022-26134)的安全公告。该漏洞的CVSS评分为10分,目前漏洞细节与PoC已被公开披露,且被检...

免杀技术 – FilelessPELoader 免杀加载

FilelessPELoader 免杀加载 分享一个好用的 PE 远程加载项目 https://github.com/TheD1rkMtr/FilelessPELoader 远程内存加载,免杀大部分的杀软 1、首先安装相关 python 库 pip install pycrypt...

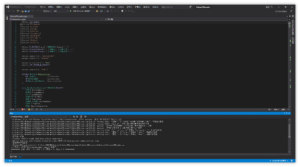

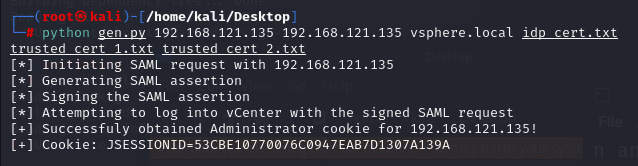

红队技术 – Vcenter 实战利用方式总结

Vcenter 利用方式总结 指纹特征 title='+ ID_VC_Welcome +' 查看 Vcenter 版本 /sdk/vimServiceVersions.xml CVE-2021-21972 /ui/vropspluginui/rest/services/uploadova 访问上面的路径,如果 ...

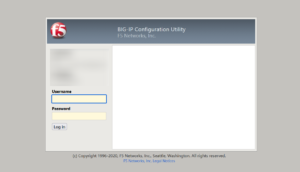

漏洞复现 – CVE-2022-1388 F5 BIG-IP RCE

漏洞原理 hop-by-hop 逐跳,当在请求中遇到这些 header 头,逐跳会进行处理不让其转发至下一跳,比如 Connection: close,abc 在传输过程中,会把 abc 会从原始请求中删除,可以利用此特性进行 ...