【技术分享】命令执行和绕过的一些小技巧

先看一个例子 本地测试环境:PHP 5.4.45 + Win <?php $command = 'dir '.$_POST['dir']; $escaped_command = escapeshellcmd($command); var_dump($escap...

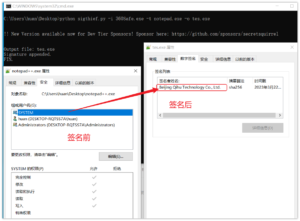

复现CVE-2019-0232过程中遇到的坑 Apache Tomcat高危远程代码执行漏洞

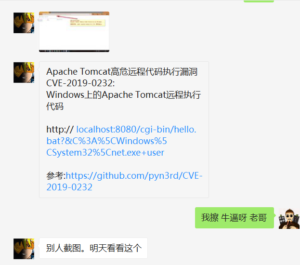

起因,一老哥给我发来这玩意,一眼看上去,哇,牛逼。 Apache Tomcat高危远程代码执行漏洞CVE-2019-0232:Windows上的Apache Tomcat远程执行代码 http:// localhost:8080/cgi-bin/hello.bat?&...

新版 phpMyAdmin 登陆爆破 python 脚本

#coding=utf-8 import requests import re import html import time import sys from concurrent.futures import ThreadPoolExecutor,as_completed from tqdm import tqdm url = 'https://membe...

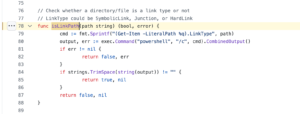

K8S 中对 Windows 节点的利用

在许多组织中,所运行的很大一部分服务和应用是 Windows 应用。 Windows 容器提供了一种封装进程和包依赖项的方式, 从而简化了 DevOps 实践,令 Windows 应用程序同样遵从云原生模式,实际生产...

记一次ssrf的利用

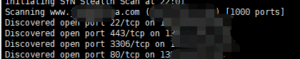

这次的目标是个购物站点,希望发现更多的漏洞,最好是能拿到shell。一些常见的漏洞都存在,比如任意修改他人密码、修改商品金额等逻辑漏洞都是存在的。但这里就不提这些逻辑漏洞了,这里说一说s...

记一次使用Burpsuite下的插件Turbo intruder进行实战

相信很多师傅在进行渗透测试或者漏洞挖掘的时候都会用到burpsuite这款神器,但是不知道师傅们用过burpsuite里面一款叫turbo intruder的插件么 不管这些,今天看了这篇文章的师傅我相信也会对这...

turbo intruder常用脚本

爆破用户名密码 from urllib import quote def user_password_brute(target, engine): for password in open('D:\\crypto\\mutou\\fuzzDicts\\passwordDict\\top500.txt'): for user in open('D...