记一次台湾网站的肾透

没东西水了,而且没成功,索性就放出来吧。 很久以前的案例,由于太过丢人,一直不怎么敢提,有些资源当时也没截完全,就顺手看看吧闲着无聊,开日!目标是谁好呢?随便找一个吧。 * 电?很 NB...

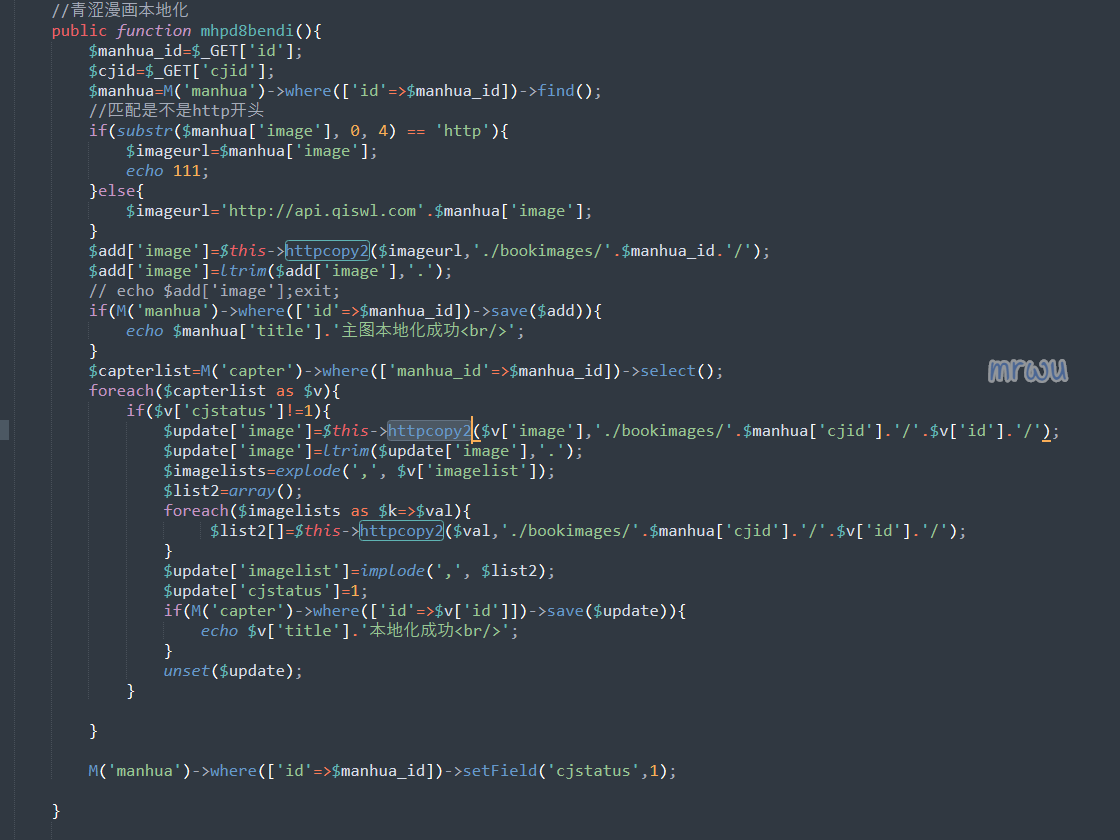

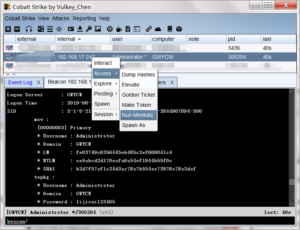

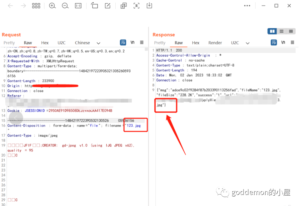

对某色情漫画的一次渗透

黑盒发现注入点 本以为渗透能很快结束,结果发现admin密码解不开,注入点非root,这样的话,拿到个注入点毫无卵用啊.... 后面根据特征搜索,发现存在三四千个同源站,然后写了个批量脚本批量跑...

三个bypass案例分享

案例1 文件上传 waf bypass内容校验+后缀校验 已具备条件:上传处可上传任意类型的文件,但是平台存在waf,直接上传会被拦截 bypass后缀校验 利用原理: 利用服务器解析rfc和waf解析rfc的...

部署私人专属的 GPT!完全免费开源,Langchain-Chatchat 轻松部署各大主流AI大模型!

Langchain-Chatchat 安装步骤和命令:https://xsx.tw/ai/4237/

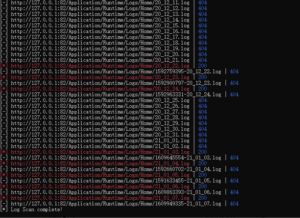

TPLogScan:ThinkPHP3和5日志扫描工具

ThinkPHP3和5日志扫描工具,提供命令行版和BurpSuite插件版,尽可能全的发掘网站日志信息 命令行版 安装 git clone https://github.com/r3change/TPLogScan.git cd TPLogScan/ pip install -r r...

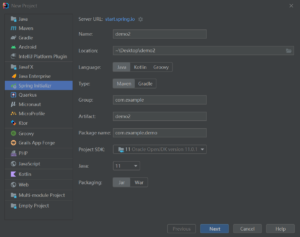

漏洞复现 – Spring Cloud Function SpEL 表达式注入

漏洞描述 Spring Cloud Function 是基于 Spring Boot 的函数计算框架(FaaS),当其启用动态路由 functionRouter 时, HTTP 请求头 spring.cloud.function.routing-expression 参数存在 SPEL 表...

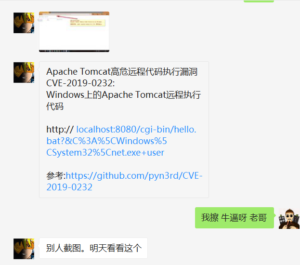

复现CVE-2019-0232过程中遇到的坑 Apache Tomcat高危远程代码执行漏洞

起因,一老哥给我发来这玩意,一眼看上去,哇,牛逼。 Apache Tomcat高危远程代码执行漏洞CVE-2019-0232:Windows上的Apache Tomcat远程执行代码 http:// localhost:8080/cgi-bin/hello.bat?&...

会员专属

会员专属