排序

我是如何入侵荷兰政府:利用图像进行远程代码执行

动机: 在一次安全会议上,我发现一个人穿着一件 T 恤,上面写着“我黑了荷兰政府,我得到的只是这件糟糕的 T 恤。” ” 出于好奇,我走近他询问他是如何得到它的。我决心要得到那件很酷的...

移动安全 – 安卓 frida hook 基础篇

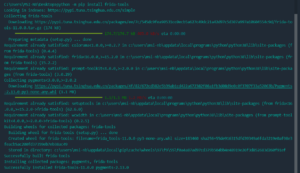

frida hook 环境搭建 安装模块 安装 frida 模块和 frida-tools 模块 python -m pip install frida python -m pip install frida-tools 安装 adb https://developer.android.com/studio/releases...

在 Burpsuite 上模糊测试 WebSocket 消息

大家好,在本文中,我将解释如何使用 Burpsuite 模糊 WebSocket 消息。我将尝试更清楚地详细解释所有事情。 本文将涵盖: ? WebSocket 简介 ⚙️ DVWS 实验室设置 ? Ws-Harness 脚本 ⚙️ 使用 ...

渗透测试 – soapUI 调试 webservice

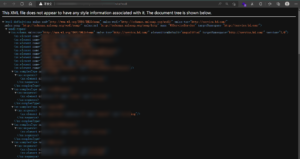

渗透测试过程中,可能会碰到以 wsdl 结尾的站点 这时候可以通过 soapUI 进行测试会比较方便 https://github.com/SmartBear/soapui 下载完成后,点击 soapui.bat 运行程序,直接点击 jar 包运行...

自解压程序加载木马

简介 对于使用自解压文件的场景,攻击者可以创建一个自解压的exe文件,该文件解压后自动执行解压出来的文件。然后,通过插入RLO字符,将这个exe文件伪装成另一种看似安全的文件类型,比如文本文...

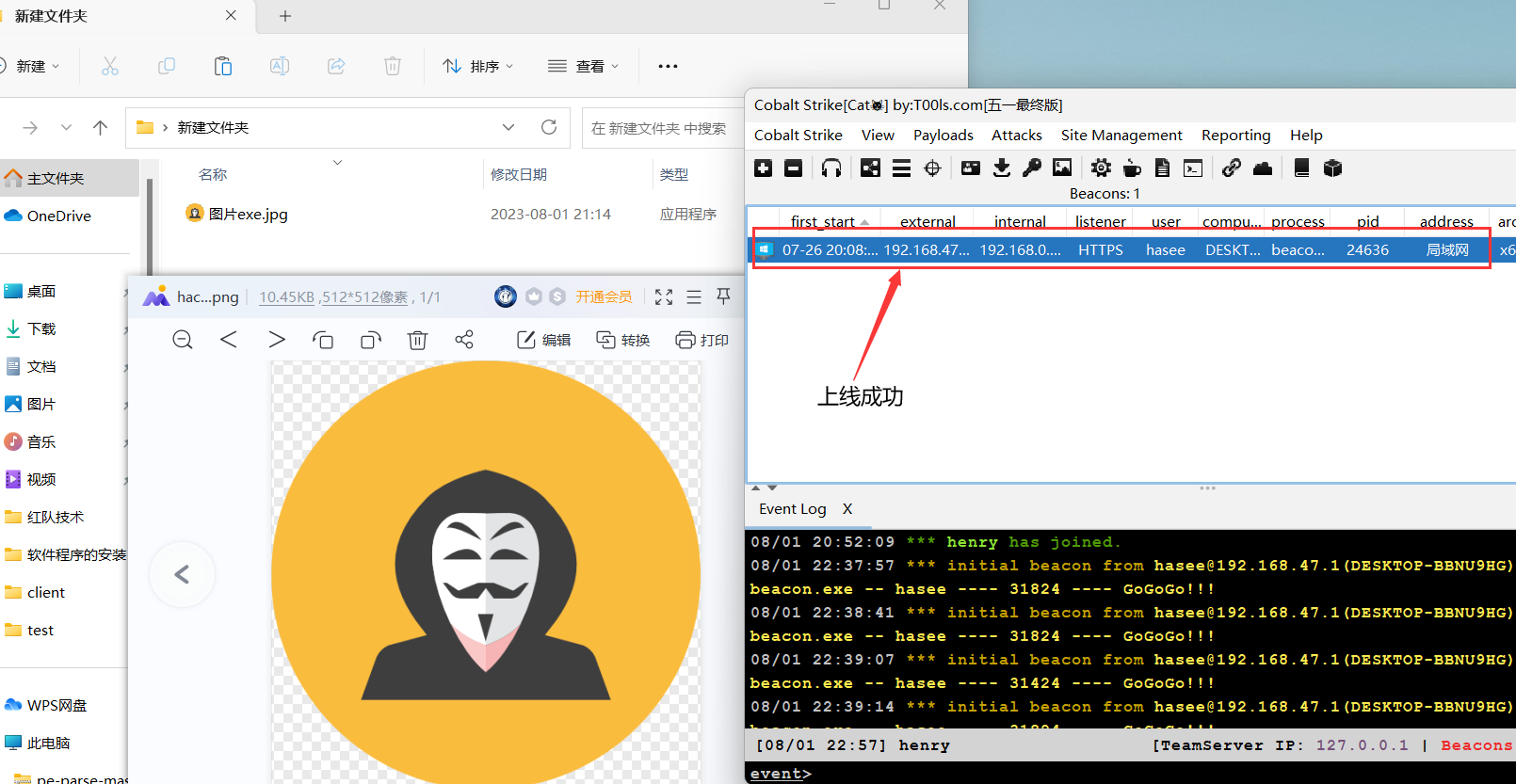

攻防演练 – 从钓鱼上线到内网漫游

从钓鱼上线到内网漫游 钓鱼 邮箱搜集 在线平台搜集,推荐两个好用的平台 https://app.snov.io/ http://www.skymem.info/ 社工钓鱼 一般钓鱼对象选取安全意识比较薄弱的岗位,如客服、招聘 HR,...

在普通 PDF 或 EXE 中嵌入恶意可执行文件

今天,我们将展示如何创建一个看起来像 PDF、Word 文档或 Web 浏览器可执行文件的恶意可执行文件,具有正常文件/程序的功能,而且还有我们嵌入的恶意可执行文件。为此,我们将使用 WinRaR,可以...

远程代码执行S2-062 CVE-2021-31805验证POC

s2-062 远程代码执行S2-062 CVE-2021-31805验证POC 验证方式 vulfocus靶场问题 poc里面是验证s2-061靶场的,参数为id,新靶场参数为name 判断是id主要是因为想不到windows和linux有什么好的通用...

201-A13-文件上传漏洞(上)

一、漏洞产生原理: 一般对于上传漏洞的概念定义如下:由于程序员在对用户文件上传功能实现代码没有严格限制用户上传的文件后缀以及文件类型或者处理缺陷,而导致的用户可以越过其本身权限向服...