排序

哈希传递攻击总结

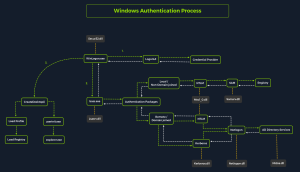

一、简介 本文为对哈希传递攻击手法的补充。 前文:传送门 NTLM 认证流程 二、哈希提取 2.1 mimikatz 提取哈希输入到hash.txt文件中 mimikatz.exe privilege::debug 'sekurlsa::logonpasswords...

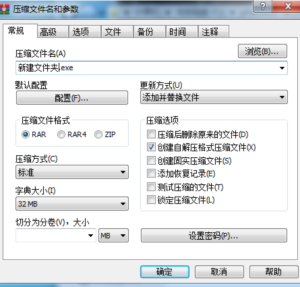

利用winrar自解压捆版payload制作免杀钓鱼木马

简介大家在制作捆版木马时碰到一个问题大多捆绑软件本身就会被杀软查杀,即便捆绑两个正常软件也会被查杀。今天给大家分享一个利用winrar实现免杀的捆绑技术。 大家在制作捆版木马时碰到一个问...

WEB 漏洞-Oracle,MongoDB 等注入

一.常见数据库 Access,Mysql,mssql,mongoDB,postgresql,sqlite,oracle,sybase 等 二.简要学习各种数据库的注入特点 (1)access表名———— 列名—————————— 数据注: access ...

如何利用钟馗之眼(zoomeye)手动获取酒店节目源

前面有用到fofa的空间测绘获取酒店源和组播源,今天试试钟馗之眼来获取酒店源: 利用工具网络测绘:钟馗之眼(https://www.zoomeye.org/) 一、酒店源获取 首先需要找到有效的酒店源IP,其次在...

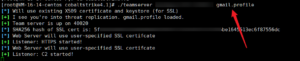

获取k8s的Cluster Admin权限后的横向节点与持久化探索

前言 通常在红蓝对抗中,我们可能会通过各种方法如弱口令、sql注入、web应用漏洞导致的RCE等等方法获得服务器的权限;在当前云原生迅猛发展的时代,这台服务器很可能是一个容器,在后续的后渗透...