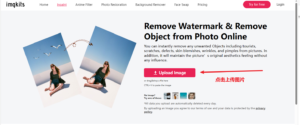

某去水印网站破解无限次数教程

网站:Watermark Remover & Remove Watermark From Photo Online & Inpaint – imgkits.com 点击上传图片 现在是还有13次,默认是每个用户20次免费的 打开王网站上传图片 现在我们按F12...

csdn跳过『关注博主即可阅读全文』

垃圾CSDN搞出来一个『关注博主即可阅读全文』的功能,非常的污染关注列表 以下脚本可以跳过关注阅读全文: var article_content=document.getElementById('article_content'); article_content....

Flash钓鱼->CS上线(免杀过火绒、360等)

先看结果 访问钓鱼页面: 点击立即升级即把马儿下载下来了 这个马儿是rar压缩的,做成的rar解压自启动,所以是个exe的文件,然后这里为了像一点,把图标给改了 双击运行,查看效果: 首...

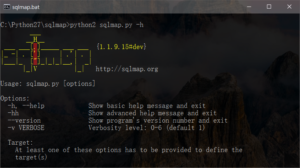

sqlmap帮助文档

Usage: python sqlmap.py [options] Options(选项): -h, –help Show basic help message and exit 显示此帮助消息并退出 -hh Show advanced help message and exit 展示先进的帮助信息并退出...

渗透学校某内网服务器

前言: 心血来潮,突然想看看学校有没有能用永恒之蓝打下来的机器,顺便来一波内网渗透,想想上一次测试还是刚爆出永恒之蓝的利用工具的时候,那时候msf都还没整合进去,现在直接就能用msf方便...

Xss之HttpOnly下的攻击手法

BC实战|Bypass安全狗

学以致用。 漏洞发现 常规流程走一遍,发现一处标记信息已读的功能点比较可疑: 抓包加单引号重放: 可以看到单引号被转义了,看下闭合方式,问题不大,因为有回显,直接使用报错注入。 报错注...

SQL注入绕过安全狗V4.0(Apache)及POC利用

0x01 资源准备: python3.7:python-3.7.4-amd64.exe 安全狗安装包:safedogwzApache.exe (截至10月2号官网上下的apche v4.0最新版) phpStutdy集成环境:phpStudy_64.7z 0x02 环境准备: pyth...

BC实战|从Xss到主机上线

故事的起因 前几天收到一封邮件,内容是这样的: 你说发谁哪里不好,发到我这里来,正好最近辞职了没事干,搞下看看。 加上那个人的好友以后,象征性的聊了几句,大概就是:我说自己因为网赌没...

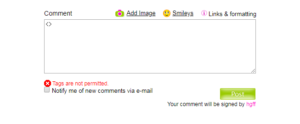

一处图片引用功能导致的XSS

山重水复疑无路 漏洞点:站点产品评论处 初步测试 一开始尝试XSS,发现程序有过滤,提交均显示Tags are not permitted,最后测出来的是过滤 < ,不过滤 > 因为提示速度比较快,猜测前端有一...