Tor-IP-Changer实现Sqlmap自动切换代理IP

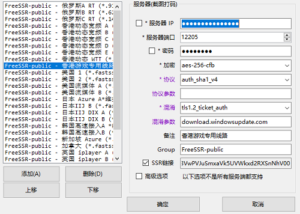

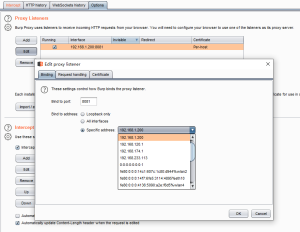

使用工具: 小飞机、Proxifier、Tor Browser、Tor IP Changer(传送门)、Sqlmap 操作步骤: 首先连上小飞机 配置Proxifier 配置代理服务器 配置代理规则 此时你已经是全局代理状态了 配置并打...

痕迹清除 – Windows 日志清除绕过

windows 日志清除 目录 在我们日常的安全攻击过程中,登录尝试、流程开发、其他用户和设备行为都记录在 Windows 事件日志中,这将会增大自身被溯源的风险,针对于 windows 日志痕迹清除主要总结...

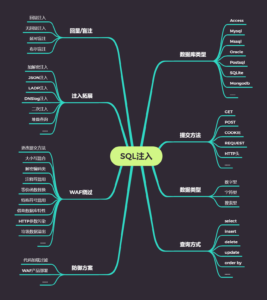

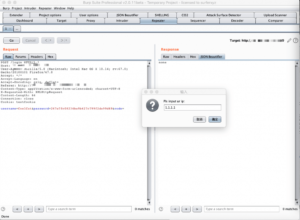

WEB 漏洞-二次,加解密,DNS 等注入

加解密注入 知识点 即 get 或者 post 的参数采用了 base64 等加密方式将数据进行加密,在通过参数传递给服务器 一般加密大多都是 base64 加密 MQ== (base64 解密为 1) inurl:id=MQ== 现实中许...

Burp Suite插件之ip伪造插件burpFakeIP

ip伪造插件简介 burpFakeIP是一个伪造ip地址进行服务器爆破的burpsuite插件,主要用来躲避防火墙封锁. python版本:https://github.com/xsxtw/BurpFakeIP-py.gitjava版本:https://github.com/xsx...

201-A13-文件上传漏洞(上)

一、漏洞产生原理: 一般对于上传漏洞的概念定义如下:由于程序员在对用户文件上传功能实现代码没有严格限制用户上传的文件后缀以及文件类型或者处理缺陷,而导致的用户可以越过其本身权限向服...

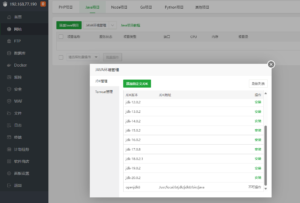

先锋马上线后渗透-dll注入上线

Q&A 为什么我们需要白加黑这种攻击方法呢? 答:无论是分离免杀还是捆绑上线的免杀方式早已被研究员们每天推演成千上万遍了,像CS这类主流的C2工具的yara规则早就被各大安全厂商研究透了,...

九某草 X站cms 渗透

这一套源码与网上那些X站cms都是一致,那么在奇安信社区上看到了这款,那么也来玩玩,这一套源码的话基本的都是存在后台提权、存储xss、反射XSS、弱口令(至于弱口令这块一般安装后直接使用admi...